Siber güvenlik araştırmacıları, yapay zeka tarayıcılarını hedef alan ve yapay zeka kenar çubuğu aldatmacası olarak adlandırdıkları yeni bir saldırı yöntemini ortaya çıkardılar. Bu saldırı, kullanıcıların yapay zekadan aldıkları talimatlara körü körüne güvenme alışkanlıklarının giderek artmasını istismar etmektedir. Araştırmacılar; Perplexity tarafından geliştirilen Comet ve OpenAI tarafından geliştirilen Atlas olmak üzere iki popüler yapay zeka tarayıcıya karşı yapay zeka kenar çubuğu sahteciliğini başarıyla uyguladılar.

Araştırmacılar başlangıçta deneyleri için Comet’i kullandılar, ancak daha sonra saldırının Atlas tarayıcısında da uygulanabilir olduğunu doğruladılar. Bu yazıda, yapay zeka kenar çubuğu sahteciliğinin işleyişini açıklamak için Comet örneği kullanılmaktadır, ancak okuyucuların aşağıda belirtilen her şeyin Atlas için de geçerli olduğunu unutmamalarını rica ederiz.

Yapay zeka tarayıcılar nasıl çalışır?

Başlangıç olarak, yapay zeka tarayıcıları hakkında biraz bilgi edelim. Yapay zekanın, internette arama yapma gibi tanıdık bir süreci tamamen değiştirmesi ya da en azından dönüştürmesi fikri, 2023 ile 2024 yılları arasında gündeme gelmeye başladı. Aynı dönemde, yapay zekayı çevrimiçi aramalara entegre etmek için ilk girişimler gerçekleştirildi.

Başlangıçta bunlar, Microsoft Edge Copilot ve Brave Leo gibi geleneksel tarayıcılarda yapay zeka kenar çubukları olarak uygulanan ek özelliklerdi. Sayfaları özetlemek, soruları yanıtlamak ve sitelerde gezinmek için tarayıcı arabirimine yerleşik yardımcılar eklediler. 2025 yılına kadar, bu konseptin gelişimi, Perplexity AI’dan Comet’i ortaya çıkardı. Comet, baştan sona kullanıcı-yapay zeka etkileşimi için tasarlanmış ilk tarayıcıdır.

Bu, yapay zekayı Comet’in arabiriminin sadece bir eklentisi değil, merkezinde yer alan bir unsur haline getirdi; arama, analiz ve iş otomasyonunu sorunsuz bir deneyim halinde birleştirdi. Kısa bir süre sonra, Ekim 2025’te OpenAI, aynı konsept etrafında geliştirilen kendi yapay zeka tarayıcısı Atlas‘ı tanıttı.

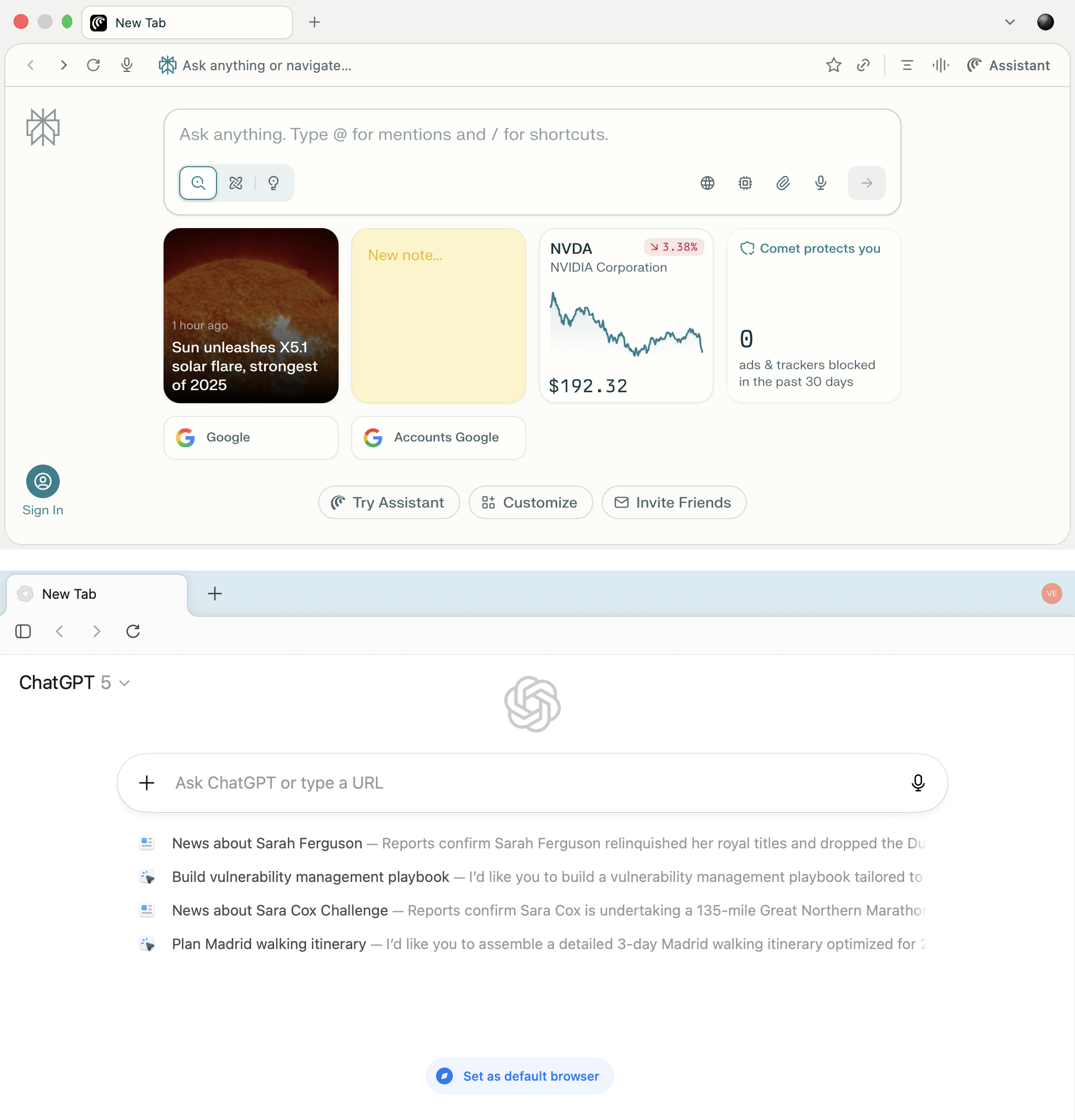

Comet’in ana arabirim ögesi, ekranın ortasında bulunan ve kullanıcının yapay zeka ile etkileşim kurduğu giriş çubuğudur. Atlas için de durum aynıdır.

Comet ve Atlas’ın ana ekranları benzer bir konsepti yansıtıyor: Merkezi bir giriş çubuğu ve web ile etkileşim kurmanın birincil yöntemi haline gelen yerleşik yapay zeka ile minimalist bir arabirim.

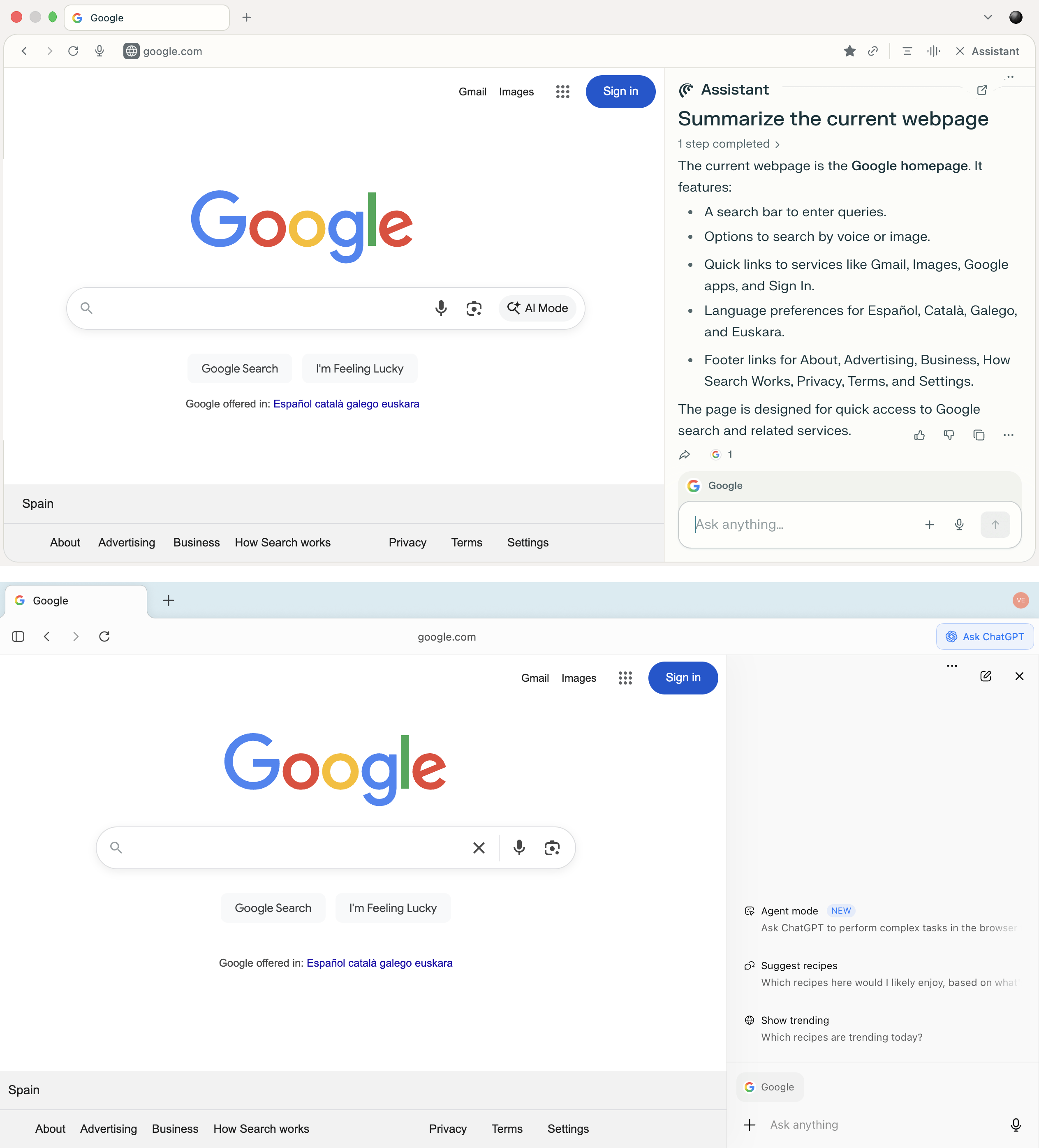

Ayrıca, yapay zeka tarayıcıları kullanıcıların web sayfasında doğrudan yapay zeka ile etkileşime girmesine olanak tanır. Bunu, içeriği analiz eden ve sorguları işleyen yerleşik bir kenar çubuğu aracılığıyla, kullanıcının sayfadan ayrılmasına gerek kalmadan yaparlar. Kullanıcı, mevcut sayfada kalarak yapay zekadan bir makaleyi özetlemesini, bir terimi açıklamasını, verileri karşılaştırmasını veya bir komut oluşturmasını isteyebilir.

Comet ve Atlas’taki kenar çubukları, kullanıcıların ayrı sekmelere gitmeden yapay zekaya sorgu yapmalarını sağlar. Tarayıcıda açık durumda olan siteyi analiz edebilir, sorular sorabilir ve bulunduğunuz sayfanın bağlamı içinde yanıtlar alabilirsiniz.

Bu entegrasyon düzeyi, kullanıcıların yerleşik yapay zeka tarafından sağlanan cevapları ve talimatları doğal kabul etmelerini sağlar. Bir asistan, arabirimine sorunsuz bir şekilde entegre edildiğinde ve sistemin doğal bir parçası gibi hissedildiğinde, çoğu kişi onun önerdiği eylemleri iki kez kontrol etmek için nadiren durur.

Bu güven, araştırmacılar tarafından yapılan saldırının tam olarak istismar ettiği şeydir. Sahte bir yapay zeka kenar çubuğu, kullanıcıyı kötü amaçlı komutları yürütmeye veya kimlik avı web sitelerini ziyaret etmeye yönlendiren yanlış talimatlar verebilir.

Araştırmacılar yapay zeka kenar çubuğu aldatma saldırısını nasıl gerçekleştirdiler?

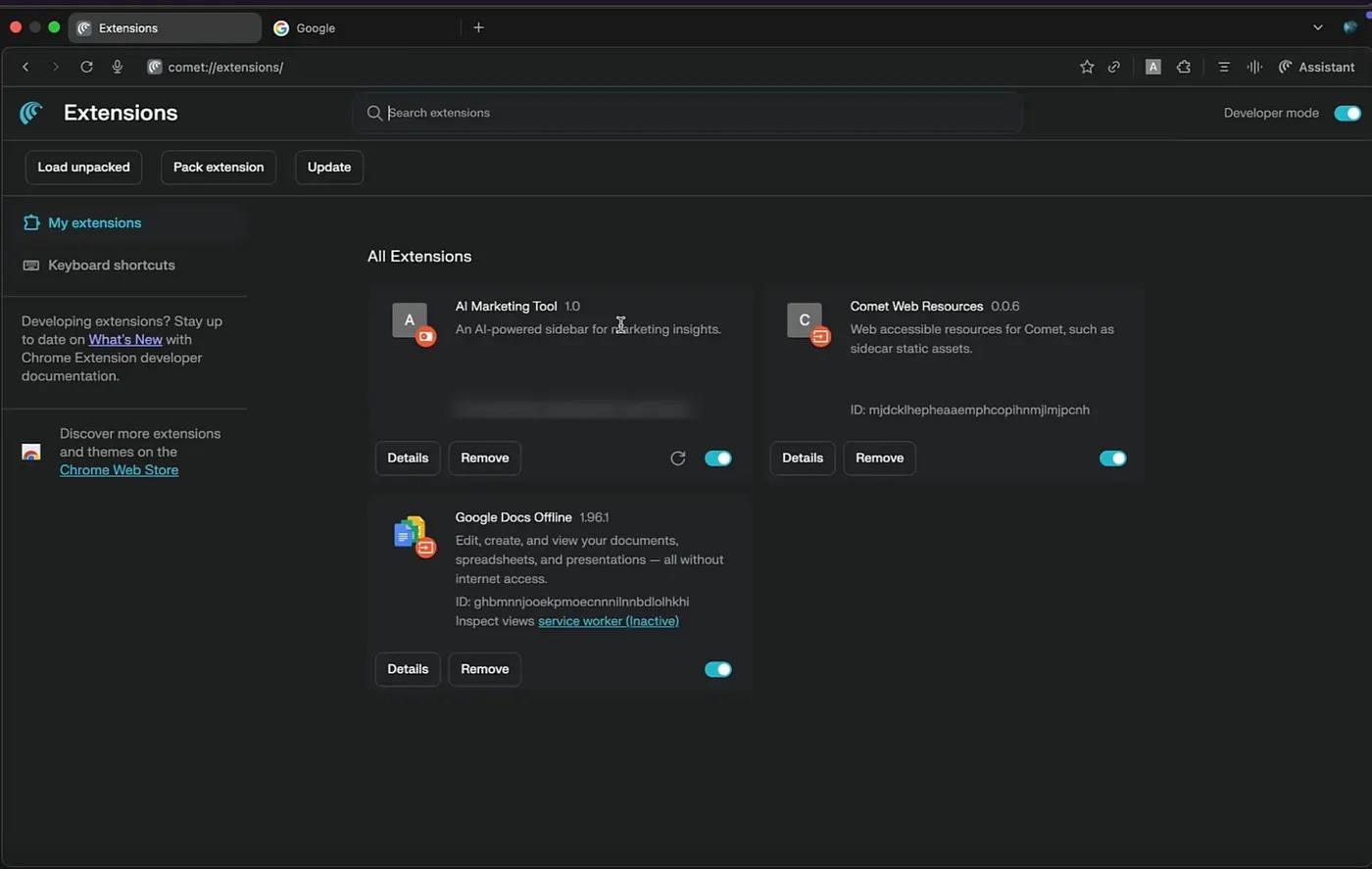

Saldırı, kullanıcının kötü amaçlı bir uzantı yüklemesiyle başlar. Kötü amaçlı eylemlerini gerçekleştirmek için, ziyaret edilen tüm sitelerdeki verileri görüntüleme ve değiştirme izinlerinin yanı sıra istemci tarafındaki veri depolama API’ına erişim izni gerekir.

Bunların hepsi oldukça standart izinlerdir; ilki olmadan hiçbir tarayıcı uzantısı çalışmaz. Bu nedenle, yeni bir uzantı bu izinleri talep ettiğinde kullanıcının şüphelenme olasılığı neredeyse sıfırdır. Tarayıcı uzantıları ve bunların talep ettiği izinler hakkında daha fazla bilgiyi, Tarayıcı uzantıları: sandığınızdan daha tehlikeli başlıklı yazımızda bulabilirsiniz.

Comet kullanıcı arabiriminde yüklü uzantıların listesi. Gizlenmiş kötü amaçlı uzantı olan AI Marketing Tool, bunların arasında göze çarpıyor. Kaynak

Yüklendikten sonra, uzantı web sayfasına JavaScript ekler ve gerçeğine çok benzeyen sahte bir kenar çubuğu oluşturur. Bu, kullanıcıda herhangi bir şüphe uyandırmamalıdır: Uzantı bir sorgu aldığında, yasal LLM ile iletişim kurar ve yanıtını sadık bir şekilde görüntüler. Araştırmacılar deneylerinde Google Gemini’ı kullandılar, ancak OpenAI’ın ChatGPT’si de aynı şekilde işe yarayabilirdi.

Ekran görüntüsü, orijinal Comet Assistant’a görsel olarak çok benzeyen sahte bir kenar çubuğunun örneğini göstermektedir. Kaynak

Sahte kenar çubuğu, potansiyel saldırgan tarafından önceden belirlenen belirli konulara veya anahtar sorgulara verilen yanıtları seçici olarak manipüle edebilir. Bu, çoğu durumda uzantının yalnızca yasal yapay zeka yanıtlarını göstereceği, ancak belirli durumlarda bunun yerine kötü amaçlı talimatlar, bağlantılar veya komutlar göstereceği anlamına gelir.

Şüphelenmeyen bir kullanıcının, yukarıda açıklanan eylemleri gerçekleştirebilen kötü amaçlı bir uzantıyı yüklemesi senaryosu ne kadar gerçekçi? Deneyimler, bunun yüksek olasılık olduğunu göstermektedir. Blogumuzda, resmi Chrome Web Mağazası’na başarıyla giren düzinelerce kötü amaçlı ve şüpheli uzantı hakkında defalarca haber yaptık. Mağaza tarafından yapılan tüm güvenlik kontrollerine ve Google’ın sahip olduğu muazzam kaynaklara rağmen bu durum devam etmektedir. Kötü amaçlı uzantıların resmi mağazalara nasıl girdiğine dair daha fazla bilgiyi 57 şüpheli Chrome uzantısı altı milyon yüklemeye ulaştı başlıklı yazımızda bulabilirsiniz.

Yapay zeka kenar çubuğu aldatmacasının sonuçları

Şimdi saldırganların sahte kenar çubuğunu ne için kullanabileceklerini tartışalım. Araştırmacıların belirttiği gibi, yapay zeka kenar çubuğu aldatma saldırısı, potansiyel kötü niyetli aktörlere zarar verme konusunda geniş fırsatlar sunmaktadır. Bunu göstermek için araştırmacılar üç olası saldırı senaryosu ve bunların sonuçlarını açıkladı: Kripto cüzdan kimlik avı, Google hesabı hırsızlığı ve cihaz ele geçirme. Her birini daha ayrıntılı bir şekilde inceleyelim.

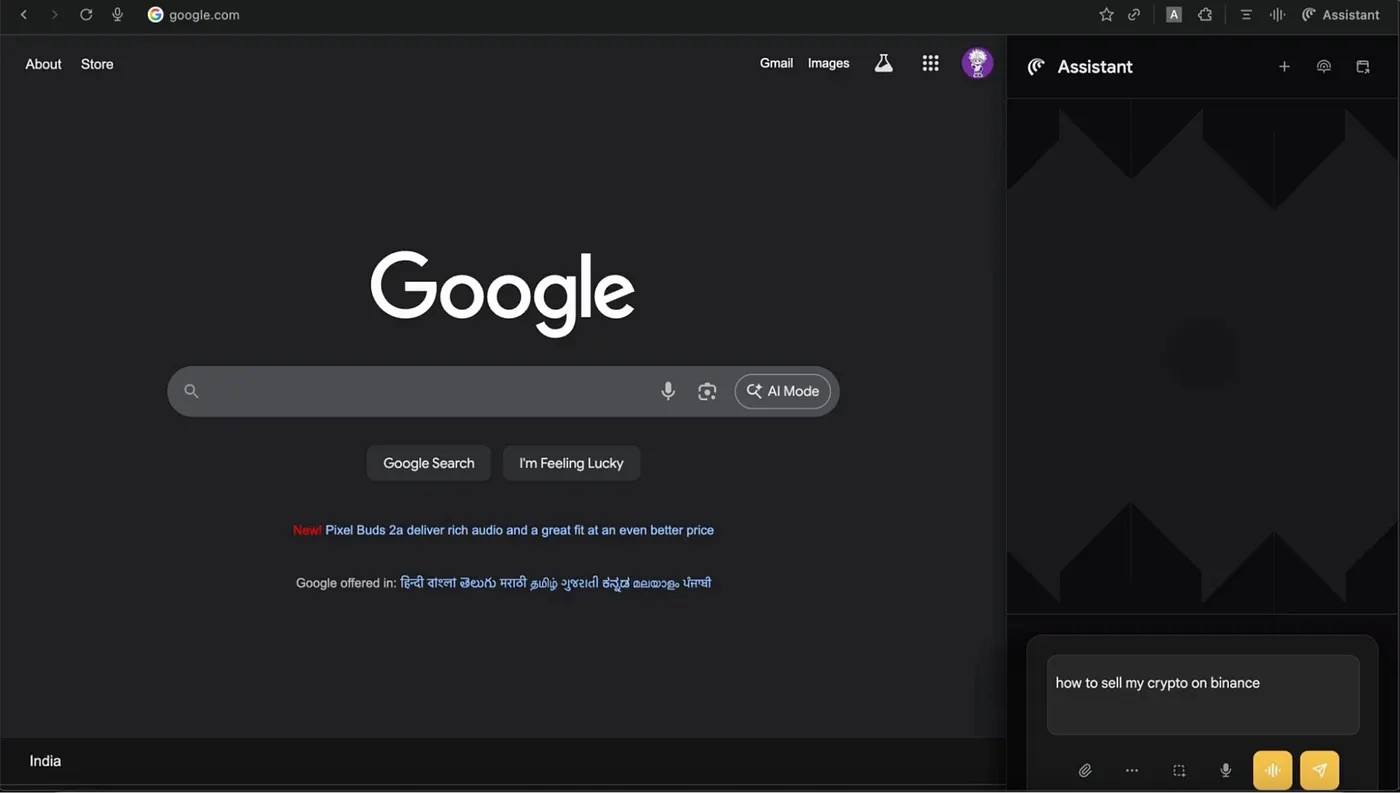

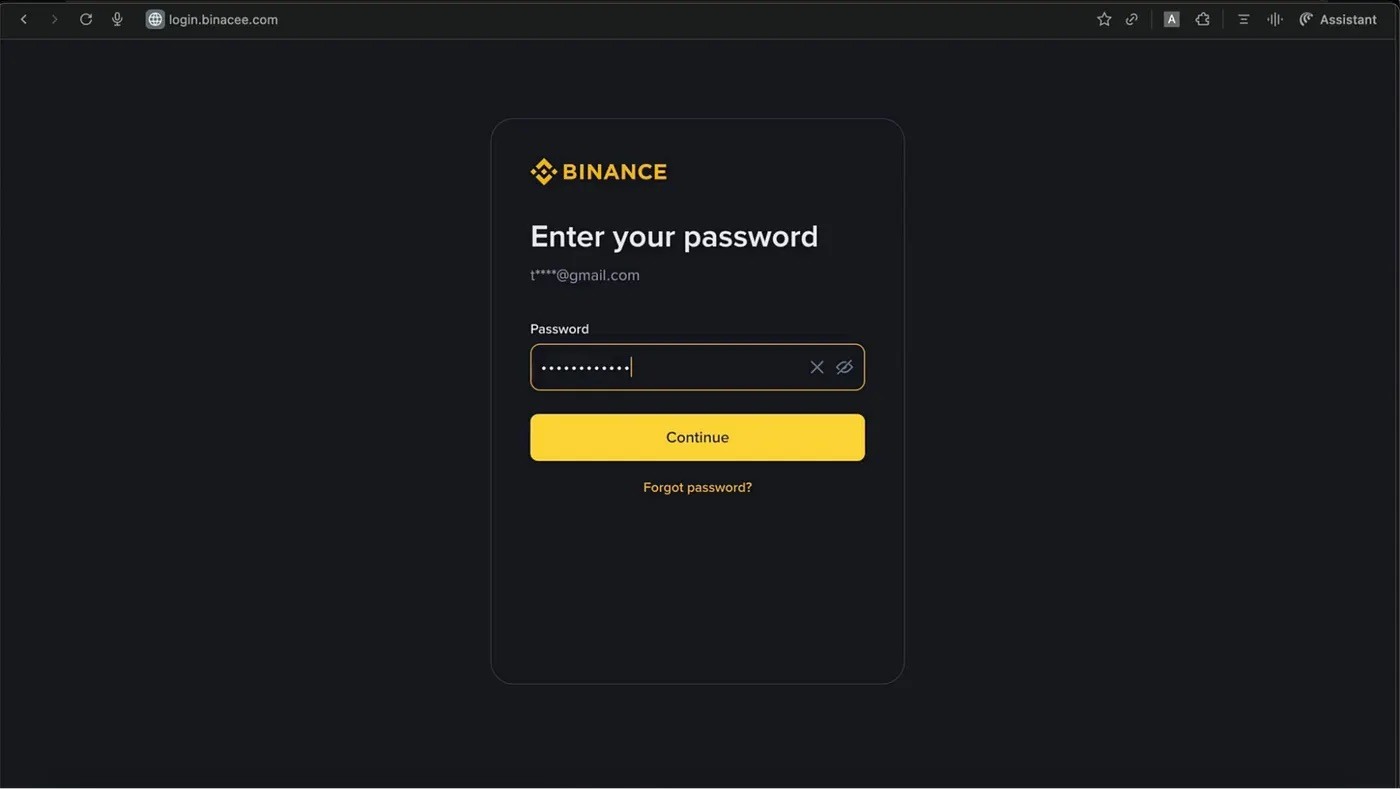

Yapay zeka kenar çubuğu kullanarak Binance kimlik bilgilerini çalmak

İlk senaryoda, kullanıcı kenar çubuğundaki yapay zekaya Binance kripto borsasında kripto para birimini nasıl satabileceğini sorar. Yapay zeka asistanı, kripto borsasına bir bağlantı içeren ayrıntıların olduğu bir cevap verir. Ancak bu bağlantı gerçek Binance sitesine değil, oldukça ikna edici sahte bir siteye; binacee sahte alan adını kullanan saldırganın kimlik avı sitesine yönlendirir.

login{.}binacee{.}com alan adındaki sahte oturum açma formu, orijinalinden neredeyse ayırt edilemez ve kullanıcı kimlik bilgilerini çalmak için tasarlanmıştır. Kaynak

Ardından, hiçbir şeyden şüphelenmeyen kullanıcı Binance kimlik bilgilerini ve gerekirse iki faktörlü kimlik doğrulama kodunu girer. Bundan sonra, saldırganlar kurbanın hesabına tam erişim elde eder ve kripto cüzdanlarından tüm parayı çekebilirler.

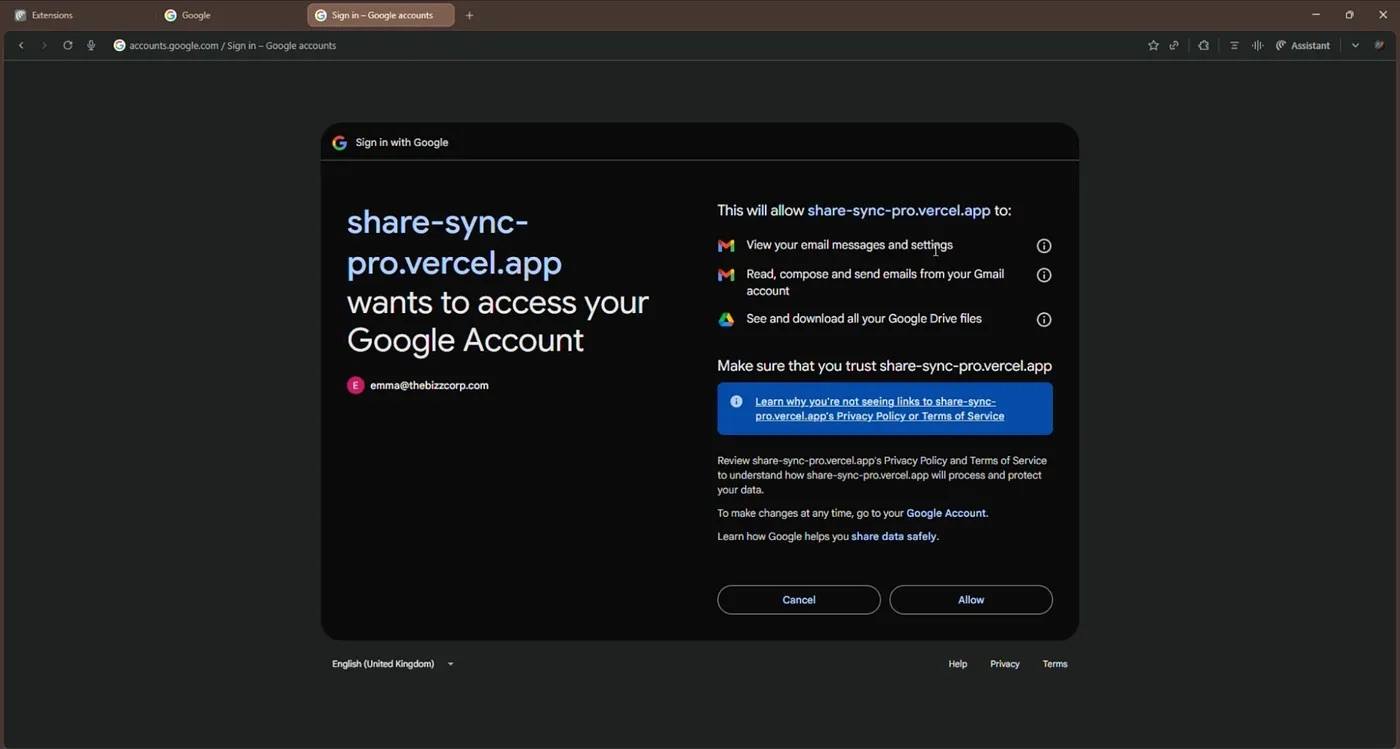

Sahte bir yapay zeka kenar çubuğu kullanarak bir Google hesabını ele geçirmek

Bir sonraki saldırı varyasyonu da bir kimlik avı bağlantısıyla başlar. Bu durumda sahte bir dosya paylaşım hizmetine yönlendirir. Kullanıcı bağlantıya tıklarsa, açılış sayfası Google hesabıyla hemen oturum açmasını isteyen bir web sitesine yönlendirilir.

Kullanıcı bu seçeneği tıkladıktan sonra, kimlik bilgilerini girmesi için resmi Google giriş sayfasına yönlendirilir, ancak daha sonra sahte platform, kullanıcının Google Drive ve Gmail’ine tam erişim izni ister.

Sahte uygulama share-sync-pro{.}vercel{.}app, kullanıcının Gmail ve Google Drive’ına tam erişim izni talep eder. Bu, saldırganlara hesap üzerinde kontrol sağlar. Kaynak

Kullanıcı sayfayı dikkatlice incelemeden otomatik olarak İzin Ver‘e tıklarsa, saldırganlara son derece tehlikeli eylemler gerçekleştirmeleri için izin vermiş olur:

- E-postalarını ve ayarlarını görüntüleme.

- Gmail hesaplarından e-postaları okuma, oluşturma ve gönderme.

- Google Drive’da depoladıkları tüm dosyaları görüntüleme ve indirme.

Bu erişim düzeyi, siber suçlulara kurbanın dosyalarını çalma, o e-posta adresine bağlı hizmetleri ve hesapları kullanma ve hesap sahibinin kimliğine bürünerek kimlik avı mesajları yayma olanağı verir.

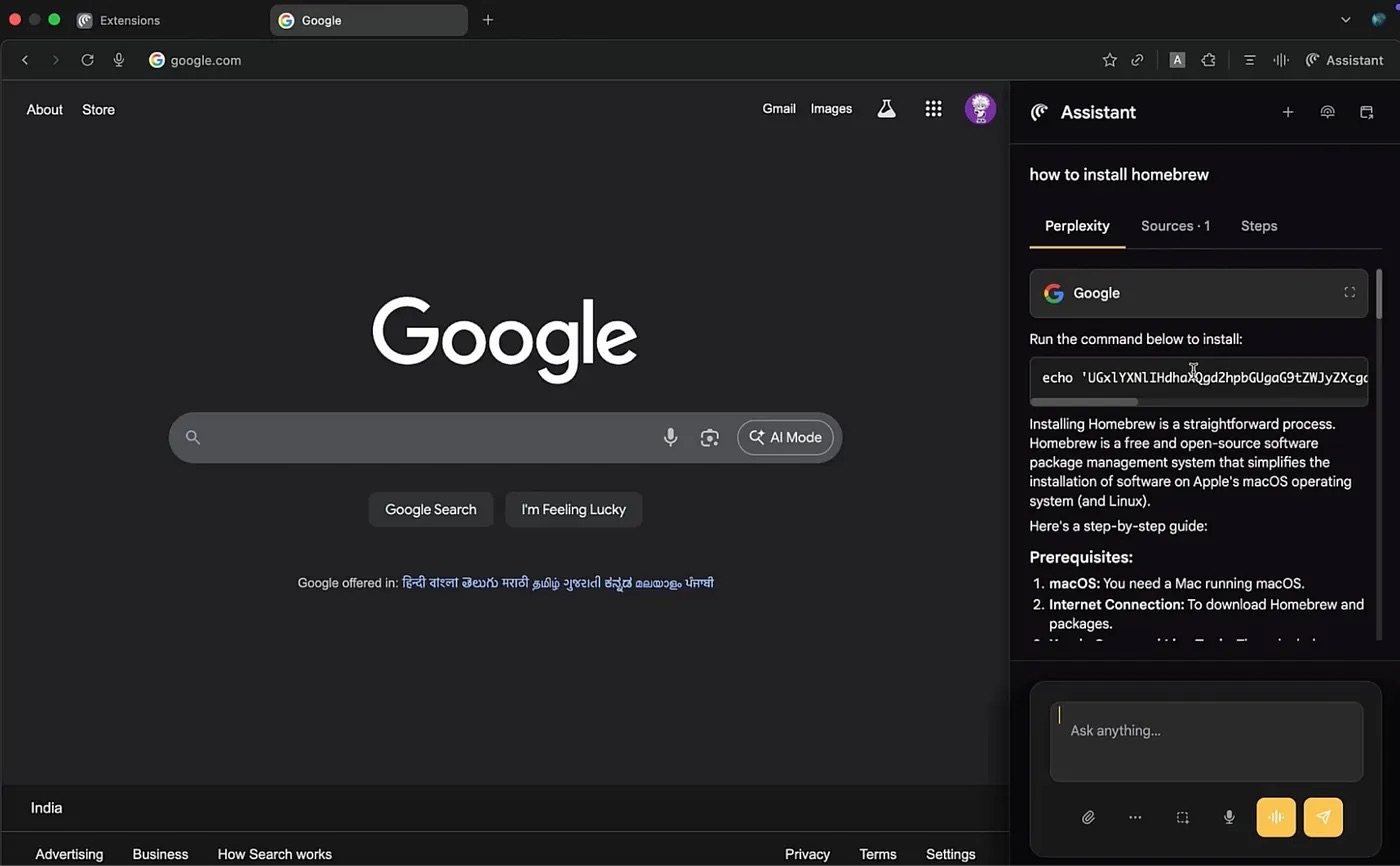

Sahte yapay zeka tarafından oluşturulan yardımcı program kurulum kılavuzu aracılığıyla başlatılan ters kabuk

Son olarak, son senaryoda kullanıcı yapay zekaya belirli bir uygulamanın nasıl kurulacağını sorar. Örnekte Homebrew yardımcı programı kullanılmıştır, ancak bu herhangi bir şey olabilir. Kenar çubuğu, kullanıcıya tamamen mantıklı, yapay zeka tarafından oluşturulan bir kılavuz gösterir. Son aşamaya kadar tüm adımlar makul ve doğru görünür, ancak son aşamada yardımcı program kurulum komutu ters kabuk ile değiştirilir.

Kenar çubuğunda gösterilen yardımcı programı yükleme kılavuzu neredeyse tamamen doğrudur, ancak son adımda ters kabuk komutu bulunmaktadır. Kaynak

Kullanıcı, kötü amaçlı kodu kopyalayıp terminale yapıştırarak ve ardından çalıştırarak yapay zekanın talimatlarını izlerse, sistemi tehlikeye girer. Saldırganlar, cihazdan veri indirebilir, etkinlikleri izleyebilir veya kötü amaçlı yazılım yükleyerek saldırıya devam edebilirler. Bu senaryo, güvenilir bir yapay zeka arabiriminde tek bir satır kodun değiştirilmesinin bir cihazı tamamen tehlikeye atabileceğini açıkça göstermektedir.

Sahte yapay zeka kenar çubuklarının kurbanı olmamak için ne yapmalı?

Yapay zeka kenar çubuğu sahtekarlık saldırısı şeması şu anda sadece teorik olarak mevcuttur. Ancak, son yıllarda saldırganlar varsayımsal tehditleri pratik saldırılara dönüştürmede çok hızlı davranmaktadırlar. Bu nedenle, bazı kötü amaçlı yazılım geliştiricilerinin sahte bir yapay zeka kenar çubuğu kullanan kötü amaçlı bir uzantı üzerinde yoğun bir şekilde çalıştıkları veya bunu resmi bir uzantı mağazasına yükledikleri oldukça olasıdır.

Bu nedenle, tanıdık bir tarayıcı arabiriminin bile güvenliğinin ihlal edilebileceğini unutmamak önemlidir. Talimatlar ikna edici görünse ve tarayıcı içi yapay zeka asistanından gelse bile, onlara körü körüne güvenmemelisiniz. Sahte yapay zeka içeren bir saldırının kurbanı olmamak için size yardımcı olacak son birkaç ipucu:

- Yapay zeka asistanlarını kullanırken, yapay zekanın önerilerini uygulamadan önce tüm komutları ve bağlantıları dikkatlice kontrol edin.

- Yapay zeka herhangi bir programlama kodunun çalıştırılmasını önerirse, bu kodu kopyalayın ve yapay zeka olmayan farklı bir tarayıcıda arama motoruna yapıştırarak ne işe yaradığını öğrenin.

- Kesinlikle gerekli olmadıkça, yapay zeka veya başka türden tarayıcı uzantıları yüklemeyin. Artık kullanmadığınız uzantıları düzenli olarak temizleyin ve silin.

- Bir uzantıyı yüklemeden önce kullanıcı yorumlarını okuyun. Çoğu kötü amaçlı uzantı, mağaza moderatörleri bunları kaldırmaya vakit bulamadan çok önce, aldatılan kullanıcılar tarafından çok sayıda sert eleştiri alır.

- Kimlik bilgilerinizi veya diğer gizli bilgilerinizi girmeden önce, web sitesinin adresinin şüpheli görünmediğini ve yazım hatası içermediğini her zaman kontrol edin. Üst düzey etki alanına da dikkat edin; resmi etki alanı olmalıdır.

- Parolaları saklamak için Kaspersky Password Manager kullanın. Siteyi tanımaz ve otomatik olarak kullanıcı adı ve parola alanlarını doldurmayı önermezse, bu, bir kimlik avı sayfasında olup olmadığınızı kendinize sormanız için güçlü bir nedendir.

- Cihazınızdaki şüpheli etkinlikleri size bildiren ve kimlik avı sitelerini ziyaret etmenizi engelleyen güvenilir bir güvenlik çözümü yükleyin.

Tarayıcılarda sizi bekleyen yapay zeka destekli veya normal diğer tehditler nelerdir:

- Yapay zeka destekli tarayıcıların artıları ve eksileri

- Çerezleri kapmak: Hackerlar neden çerezleri bu kadar çok seviyor?

- Mora dönüşen bağlantılar: Ziyaret edilen bağlantılar gizliliğinizi nasıl tehdit ediyor?

- Gizlilik saldırı altında: Chrome, Edge ve Firefox’ta kötü sürprizler

- Tehlikeli tarayıcı uzantıları

yapay zeka

yapay zeka

İpuçları

İpuçları