Android kötü amaçlı yazılım geliştiricileri, kötü niyetli hedeflerine ulaşmak için bir dizi zorluğun üstesinden gelmek zorundadır: kullanıcıları kandırarak akıllı telefonlarına sızmak, güvenlik yazılımlarından kaçmak, kurbanları çeşitli sistem izinlerini vermeye ikna etmek, kaynak tüketen uygulamaları sonlandıran yerleşik pil optimizasyon araçlarından kaçınmak ve tüm bunlardan sonra, kötü amaçlı yazılımlarının gerçekten kâr getirmesini sağlamak. Uzmanlarımız tarafından kısa süre önce ortaya çıkarılan Android‑ tabanlı bir kötü amaçlı yazılım saldırı kampanyası olan BeatBanker’ın yaratıcıları, bu adımların her biri için yeni bir yöntem geliştirmiş. Saldırı (şimdilik) Brezilyalı kullanıcıları hedef alıyor, ancak geliştiricilerin hedefleri onları neredeyse kesin olarak uluslararası alana yayılmaya itecektir; bu nedenle tetikte olmak ve saldırganın kullandığı yöntemleri incelemek faydalı olacaktır. Bu kötü amaçlı yazılımın kapsamlı teknik analizini Securelist’te bulabilirsiniz.

BeatBanker bir akıllı telefona nasıl sızar?

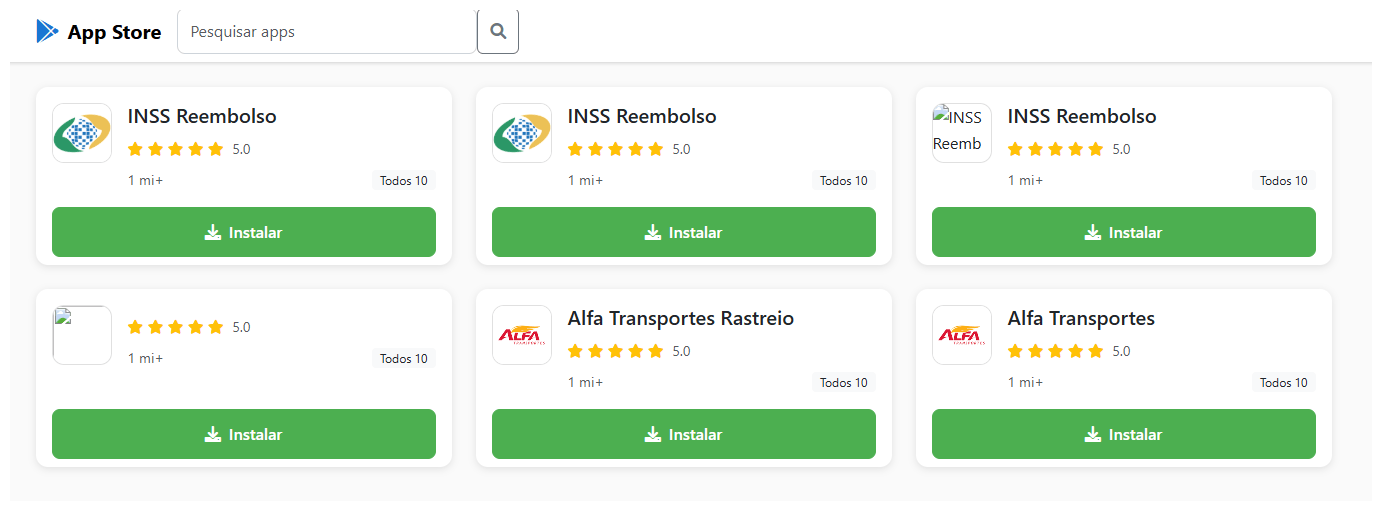

Bu kötü amaçlı yazılım, Google Play Store’u taklit eden özel olarak hazırlanmış kimlik avı sayfaları aracılığıyla yayılıyor. Resmi uygulama mağazasıyla kolayca karıştırılabilecek bir sayfa, kullanıcıları görünüşte yararlı bir uygulamayı indirmeye davet ediyor. Bir saldırı kampanyasında bu truva atı, Brezilya hükümetinin hizmet uygulaması olan INSS Reembolso kılığına girmiş; bir diğerinde ise Starlink uygulaması gibi görünmüştü.

cupomgratisfood{.}shop adlı kötü amaçlı site, bir uygulama mağazasını taklit etme konusunda oldukça başarılı. Sahte INSS Reembolso’nun neden tam da üç kez ortaya çıktığı belli değil. Daha emin olmak için, belki de?!

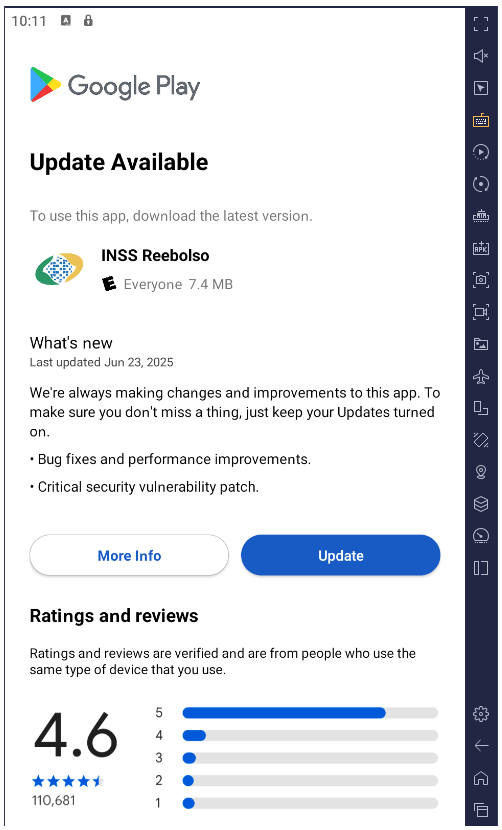

Yükleme işlemi, tek seferde çok fazla izin talep etmemek ve kurbanın dikkatini daha da gevşetmek amacıyla birkaç aşamada gerçekleştirilir. İlk uygulama indirilip başlatıldıktan sonra, yine Google Play’e benzeyen bir arabirim görüntülenir ve bu arabirim, tuzak uygulama için bir güncelleme simülasyonu gerçekleştirir; bu süreçte kullanıcıdan uygulama yükleme izni talep edilir, ki bu bağlamda olağan dışı bir durum gibi görünmez. Bu izni verirseniz, kötü amaçlı yazılım akıllı telefonunuza ek zararlı modüller indirir.

Yükleme işleminden sonra, bu truva atı, uygulama yükleme izni talep ederek Google Play üzerinden sahte bir uygulama güncellemesi gibi davranırken, bu süreçte ek zararlı modülleri indirir

Truva atının tüm bileşenleri şifrelenmiştir. Şifreyi çözmeden ve enfeksiyonun sonraki aşamalarına geçmeden önce, gerçek bir akıllı telefonda ve hedef ülkede olup olmadığını kontrol eder. BeatBanker, herhangi bir tutarsızlık tespit ettiğinde veya emülasyon ya da analiz ortamlarında çalıştığını algıladığında kendi işleyişini derhal sonlandırır. Bu durum, kötü amaçlı yazılımın dinamik analizini zorlaştırmaktadır. Bu arada, sahte güncelleme indiricisi, güvenlik yazılımları tarafından tespit edilebilecek dosyaların akıllı telefonda oluşturulmasını önlemek için modülleri doğrudan RAM’e yerleştiriyor.

Bu hilelerin hiçbiri yeni değil ve masaüstü bilgisayarlar için geliştirilen karmaşık kötü amaçlı yazılımlarda sıklıkla kullanılıyor. Ancak akıllı telefonlarda bu tür bir gelişmişlik hâlâ nadir görülür ve her güvenlik aracı bunu tespit edemez. Kaspersky ürünlerini kullananlar bu tehditten korunmaktadır.

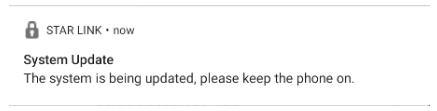

Ses dosyasını bir kalkan olarak kullanmak

BeatBanker, akıllı telefona yüklendikten sonra Monero kripto para madenciliği için bir modül indirir. Yazarlar, akıllı telefonun agresif pil optimizasyon sistemlerinin madenci uygulamasını kapatabileceğinden çok endişelendikleri için bir hile buldular: her zaman neredeyse duyulmayacak kadar düşük sesli bir ses çalmak. Güç tüketimi kontrol sistemleri, arka plandaki müzik veya podcast oynatıcılarının kesilmesini önlemek için genellikle ses veya video oynatmakta olan uygulamaları bu kısıtlamadan muaf tutar. Bu şekilde, kötü amaçlı yazılım kesintisiz olarak çalışabilir. Ayrıca, durum çubuğunda kalıcı bir bildirim göstererek, kullanıcıdan sistem güncellemesi için telefonun açık kalmasını ister.

Starlink uygulaması kılığına girmiş başka bir kötü amaçlı uygulamadan gelen kalıcı sistem güncelleme bildiriminin örneği

Google üzerinden kontrol

Yazarlar, bu truva atını yönetmek için Google’ın yasal Firebase Cloud Messaging (FCM) hizmetini kullanıyor; bu hizmet, akıllı telefonlardan bildirim almak ve veri göndermek için kullanılan bir sistemdir. Bu özellik tüm uygulamalarda kullanılabilir ve veri gönderip almak için en yaygın yöntemdir. FCM sayesinde saldırganlar, cihazın durumunu izleyebilir ve gerektiğinde ayarlarını değiştirebilir.

Kötü amaçlı yazılım yüklendikten sonra bir süre hiçbir şey olmaz: saldırganlar zaman geçmesini bekler. Ardından işlemciyi tam kapasiteye çıkarırlar, ancak telefon aşırı ısınırsa, pil seviyesi düşmeye başlarsa ya da kullanıcı cihazı kullanıyorsa, işlemciyi yavaşlatmaya özen gösterirler. Tüm bunlar FCM aracılığıyla gerçekleştirilir.

Hırsızlık ve casusluk

Kripto madenci programının yanı sıra, BeatBanker kullanıcıyı gözetlemek ve uygun bir anda dolandırmak için ek modüller yükler. Casus yazılım modülü, Erişilebilirlik Hizmetleri iznini talep eder ve bu izin verilirse, akıllı telefonda gerçekleşen her şeyi izlemeye başlar.

Kullanıcı USDT göndermek için Binance veya Trust Wallet uygulamasını açarsa, kötü amaçlı yazılım cüzdan arabiriminin üzerine sahte bir ekran yerleştirerek alıcının adresini kendi adresiyle değiştirir. Tüm paslar forvetlere gidiyor.

Bu truva atı, gelişmiş bir uzaktan kumanda sistemine sahiptir ve birçok başka komutu da yerine getirebilir:

- Google Authenticator’dan tek kullanımlık kodları yakalama

- Mikrofondan ses kaydı

- Ekranı gerçek zamanlı olarak yayınlama

- Pano’yu izleme ve tuş vuruşlarını yakalama

- SMS mesajları gönderme

- Saldırgan tarafından gönderilen bir komut dosyasına göre ekranın belirli bölgelerine dokunma hareketlerini ve metin girişini simüle etme ve çok daha fazlası

Tüm bunlar, kurbanın sadece kripto para ödemeleri değil, diğer tüm bankacılık veya ödeme hizmetlerini kullandığı zamanlarda da dolandırılmasını mümkün kılıyor.

Bazen kurbanların cihazlarına casusluk ve akıllı telefonun uzaktan kontrolü amacıyla farklı bir modül, yani BTMOB uzaktan erişim truva atı bulaştırılır. Kötü amaçlı işlevleri daha da geniş kapsamlıdır; bunlara örnek olarak şunlar sayılabilir:

- Android 13–15’te belirli izinlerin otomatik olarak alınması

- Sürekli konum izleme

- Ön ve arka kameralara erişim

- Ekran kilidini açmak için PIN kodlarını ve parolaları alma

- Klavye girişlerini yakalama

BeatBanker’dan nasıl korunabilirsiniz?

Siber suçlular saldırılarını sürekli olarak geliştiriyor ve kurbanlarından çıkar sağlamak için yeni yöntemler buluyor. Buna rağmen, birkaç basit önlemi alarak kendinizi koruyabilirsiniz:

- Uygulamaları yalnızca Google Play veya üretici tarafından önceden yüklenmiş uygulama mağazası gibi resmi kaynaklardan indirin. İnternette arama yaparken bir uygulama bulursanız, tarayıcınızdaki bağlantıdan uygulamayı açmayın; bunun yerine akıllı telefonunuzdaki Google Play uygulamasına veya başka bir resmi mağazaya gidip uygulamayı oradan arayın. Hazır başlamışken, indirme sayısını ve uygulamanın piyasaya çıkış tarihini kontrol edin; ayrıca puanlara ve yorumlara da göz atın. Yeni uygulamalardan, düşük puan alan uygulamalardan ve indirme sayısı az olan uygulamalardan uzak durun.

- Verdiğiniz izinleri kontrol edin . İzinlerin ne işe yaradığından veya o uygulamanın neden bu izinlere ihtiyaç duyduğundan emin değilseniz, izin vermeyin. Bilinmeyen uygulamaları yükleme, Erişilebilirlik, Süper kullanıcı ve Diğer uygulamaların üzerine görüntüleme gibi izinlere özellikle dikkat edin. Bu konuları ayrı bir makalede ayrıntılı olarak ele aldık.

- Cihazınızı kapsamlı bir kötü amaçlı yazılımdan koruma çözümüyle donatın. Elbette biz Kaspersky for Android uygulamasını öneriyoruz. Kaspersky ürünlerinin kullanıcıları, HEUR:Trojan-Dropper.AndroidOS.BeatBanker ve HEUR:Trojan-Dropper.AndroidOS.Banker* tanımlarıyla tespit edilen BeatBanker’dan korunmaktadır..

- İşletim sisteminizi ve güvenlik yazılımınızı düzenli olarak güncelleyin. Şu anda Google Play’de bulunmayan Kaspersky for Android uygulaması için, lütfen uygulamanın yüklenmesi ve güncellenmesi ile ilgili ayrıntılı talimatlarımızı inceleyin.

Son zamanlarda Android kullanıcılarına yönelik tehditler tavan yaptı. En yaygın ve önemli Android saldırıları ile kendinizi ve sevdiklerinizi güvende tutmak için ipuçlarını içeren diğer yazılarımıza göz atın:

android

android

İpuçları

İpuçları