Yıl 2024. California University San Diego ve Maryland University College Park’tan bir grup bilim insanı, dünyayı tehdit eden hayal edilemez bir tehlike keşfetti ve bu tehlikenin kaynağının uzayda olduğunu ortaya çıkardı. Alarm vermeye başladılar, ama çoğu insan onları görmezden geldi…

Hayır, bu Netflix’in popüler filmi Don’t Look Up‘ın konusu değil. Bu, kurumsal VoIP görüşmeleri, askeri operasyon verileri, Meksika polis kayıtları, ABD ve Meksika’daki mobil abonelerin özel metin mesajları ve aramaları ile düzinelerce diğer türden gizli verilerin şifrelenmeden binlerce kilometre uzaklıktaki uydular aracılığıyla yayınlandığını doğrulayan bir çalışmanın yayınlanmasının ardından karşı karşıya kaldığımız beklenmedik bir gerçek ve bunu engellemek için ihtiyacınız olan tek şey, 800 $’dan daha ucuz bir ekipmanolan basit bir uydu TV alıcı kiti.

Bugün bu ihmalkarlığın nedenlerini araştırıyoruz: Wired dergisinde yayınlanan makalede anlatıldığı gibi akıştan veri çıkarmak gerçekten bu kadar kolay mı? Neden bazı veri operatörleri bu araştırmayı görmezden geldi ve hiçbir önlem almadı? Ve son olarak, kendi verilerimizin bu savunmasız kanallara ulaşmasını önlemek için biz neler yapabiliriz?

Ne olmuştu?

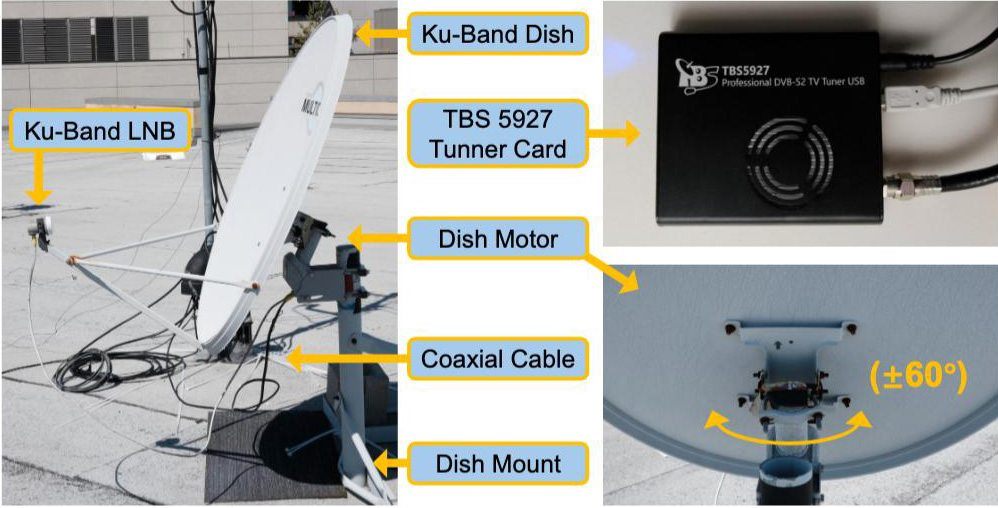

Altı araştırmacı, Güney Kaliforniya’nın San Diego kentindeki La Jolla sahil bölgesinde bulunan üniversitenin çatısına, herhangi bir uydu sağlayıcıdan veya elektronik mağazasından satın alınabilecek standart bir sabit uydu TV anteni kurdu. Araştırmacıların sade donanımı; uydu çanağı ve alıcı için 185 $, montaj donanımı için 140 $, anteni döndürecek motorlu aktüatör için 195 $ ve TBS5927 USB özellikli TV alıcısı için 230 $ olmak üzere toplam 750 $’a mal oldu. Burada, dünyanın birçok başka yerinde, bu kitin tamamının çok daha ucuza mal olacağına dikkat çekmek de gerekiyor.

Bu kiti, muhtemelen pencerenizin önüne veya çatınıza monte edilmiş tipik bir uydu TV anteninden ayıran özellik, motorlu çanak aktüatörüydü. Bu mekanizma, görüş alanları içindeki çeşitli uydulardan sinyal almak için antenin konumunu değiştirme imkanı sağlıyordu. Televizyon ve iletişim için kullanılan sabit yörüngeli uydular, ekvatorun üzerinde yörüngede dönerler ve Dünya ile aynı açısal hızda hareket ederler. Bu, onların Dünya yüzeyine referansla sabit kalmalarını sağlar. Normalde, anteninizi seçtiğiniz iletişim uydusuna yönlendirdikten sonra, onu tekrar hareket ettirmenize gerek yoktur. Ancak, motorlu tahrik sistemi araştırmacıların anteni bir uydudan diğerine hızla yönlendirmelerini sağladı.

Her sabit konumlu uydu, çeşitli telekom operatörleri tarafından kullanılan çok sayıda veri transponderine sahip. Bilim adamları, bulundukları konumdan 39 sabit yörüngeli uydudaki 411 transponderden sinyaller yakalamayı başardılar ve dünya çapındaki tüm Ku-bant transponderlerin %14,3’ünden IP trafiğini başarıyla elde ettiler.

Araştırmacılar, 750 $ değerindeki basit ekipmanlarını kullanarak, dünya çapında aktif olan tüm uydu transponderlerinin yaklaşık %15’inden gelen trafiği inceleyebildiler. Kaynak

Ekip ilk olarak, sinyal kalitesini önemli ölçüde artıran hassas anten otomatik hizalama için özel bir yöntem geliştirdi. 16 Ağustos ile 23 Ağustos 2024 tarihleri arasında, görünür olan 39 uydunun tamamını ilk kez taradılar. Erişilebilir her transponderden üç ila on dakika süren sinyaller kaydettiler. Bu ilk veri setini derledikten sonra, bilim adamları daha derinlemesine analiz için periyodik seçici uydu taramaları ve belirli uydulardan uzun süreli, hedefli kayıtlar yapmaya devam ettiler ve sonuçta toplam 3,7 TB’den fazla ham veri topladılar.

Araştırmacılar, veri aktarım protokollerini ayrıştırmak ve uydu iletimlerinin ham yakalamalarından elde edilen ağ paketlerini yeniden oluşturmak için kod yazdılar. Aylarca, ele geçirilen trafiği titizlikle analiz ettiler ve her geçen gün endişeleri giderek arttı. Bu uydulardan yayınlanan gizli trafiğin yarısının (!) tamamen şifrelenmemiş olduğunu keşfettiler. Jeostasyonel yörüngede binlerce transponder olduğu ve her birinden gelen sinyalin uygun koşullar altında Dünya yüzeyinin %40’ına kadarını kapsayan bir alanda izlenebildiği düşünüldüğünde, bu haber gerçekten endişe verici.

San Diego Üniversitesi’nin çatısında çekilmiş fotoğraf, soldan sağa: Annie Dai, Aaron Schulman, Keegan Ryan, Nadia Heninger ve Morty Zhang. Fotoğrafta görünmeyen: Dave Levin. Kaynak

Hangi veriler açık erişimle yayınlandı?

Jeostasyonel uyduların, şifrelenmemiş olarak çok büyük ve çeşitli miktarda son derece hassas veriler yayınladığı tespit edildi. Engellenen trafik şunları içeriyordu:

- Son kullanıcıların aramaları, SMS mesajları ve internet trafiği; T-Mobile ve AT&T Mexico dahil olmak üzere çeşitli operatörlere ait ekipman tanımlayıcıları ve hücresel şifreleme anahtarları

- Ticari yolcu uçaklarında kurulu uçak içi Wi-Fi sistemlerinin kullanıcıları için internet verileri

- KPU Telecommunications, Telmex ve WiBo dahil olmak üzere birçok büyük VoIP sağlayıcısından gelen ses trafiği

- Hükümet, kolluk kuvvetleri ve askeri trafik: ABD askeri gemilerinden elde edilen veriler; Meksika Silahlı Kuvvetleri’nin hava, deniz ve kara varlıklarından elde edilen gerçek zamanlı coğrafi konum ve telemetri verileri ve uyuşturucu kaçakçılığı operasyonları ve kamu toplantıları ile ilgili veriler dahil olmak üzere Meksika kolluk kuvvetlerinden elde edilen bilgiler

- Kurumsal veriler: Grupo Santander Mexico, Banjército ve Banorte gibi büyük finans kuruluşları ve bankalardan gelen iç trafik

- Depo envanteri ve fiyat güncellemeleriyle ilgili ayrıntılar da dahil olmak üzere, Walmart-Meksika’dan gelen iç trafik

- Petrol ve gaz platformları ve elektrik sağlayıcıları gibi ABD ve Meksika’nın önemli altyapı tesislerinden gelen mesajlar

Bu verilerin çoğu, tamamen ihmal veya maliyetleri düşürme isteği nedeniyle şifrelenmemiş gibi görünse de (bunu daha sonra ele alacağız), uydu ağında hücresel verilerin varlığının kökeni biraz daha ilginç. Bu sorun, uzak baz istasyonlarını birbirine bağlamak için kullanılan ve “backhaul trafiği” olarak bilinen şeyden kaynaklanmakta. Ulaşılması zor bölgelerde bulunan birçok kule, ana hücresel ağ ile uydu aracılığıyla iletişim kuruyor: Kule, uyduya bir sinyal gönderiyor ve uydu bu sinyali kuleye geri iletiyor. Önemli olan nokta, araştırmacıların ele geçirdiği şifrelenmemiş trafiğin, uydudan uzak baz istasyonuna geri gönderilen veriler olması idi. Bu, onlara SMS mesajları ve bu bağlantı üzerinden akan ses trafiğinin bir kısmı gibi şeylere erişim sağladı.

Veri operatörlerinin araştırmacıların mesajlarına verdikleri yanıtlar

Adam McKay’in modern klasiğine ikinci kez atıfta bulunma zamanı geldi. Don’t Look Up filmi, yaklaşan bir kuyruklu yıldız çarpışması ve tam bir yok olma tehlikesinin bile insanları durumu ciddiye almaya ikna edemediği üzerine hiciv dolu bir hikaye. Ne yazık ki, kritik altyapı operatörlerinin bilim adamlarının uyarılarına verdikleri tepki, filmdeki olay örgüsüne çarpıcı bir şekilde benziyordu.

Aralık 2024’ten itibaren araştırmacılar, şifrelenmemiş trafiğini başarıyla ele geçirdikleri ve tanımladıkları şirketleri bilgilendirmeye başladılar. Bu uyarıların etkinliğini ölçmek için ekip, Şubat 2025’te uyduları takip taramasına tabi tuttu ve sonuçları karşılaştırdı. Operatörlerin hiçbirinin sorunları gidermek için herhangi bir önlem almadığını tespit ettiler. Bu nedenle, yaklaşık bir yıl bekledikten sonra, bilim adamları Ekim 2025’te çalışmalarını kamuoyuna açıklamaya karar verdiler ve hem durdurma prosedürünü hem de operatörlerin hayal kırıcı tepkisini ayrıntılı olarak anlattılar.

Araştırmacılar, sorun giderildikten veya standart 90 günlük açıklama bekleme süresi dolduktan sonra etkilenen sistemler hakkında bilgi yayınladıklarını belirttiler. Bazı sistemler için, çalışmanın yayınlandığı tarihte bilgi ifşa yasağı hala yürürlükte olduğundan, bilim adamları izin verildiği ölçüde materyallerini güncellemeyi planlamaktadırlar.

Bildirimlere yanıt vermeyenler arasında şunlar yer alıyordu: Adı açıklanmayan kritik altyapı tesislerinin işletmecileri, ABD Silahlı Kuvvetleri, Meksika ordusu ve kolluk kuvvetleri ile Banorte, Telmex ve Banjército.

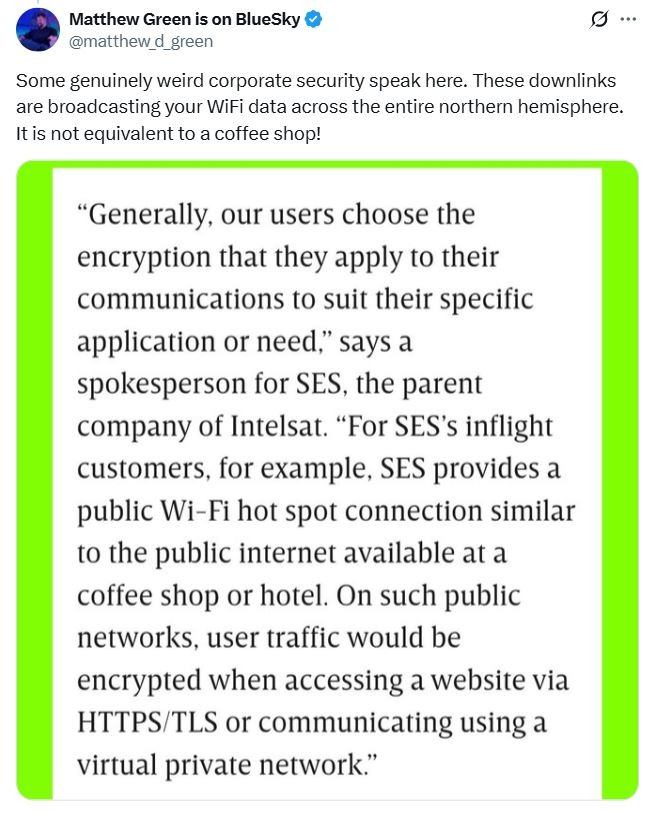

Wired tarafından olayla ilgili sorgulandıklarında, uçak içi Wi-Fi sağlayıcıları belirsiz yanıtlar verdi. Panasonic Avionics Corporation sözcüsü, araştırmacıların bulgularının şirket tarafından memnuniyetle karşıladığını, ancak kendilerine atfedilen bazı bildirimlerin yanlış olduğunu veya şirketin tutumunu yanlış yansıttığını tespit ettiklerini belirtti. Sözcü, şirketin tam olarak neyi yanlış bulduğunu belirtmedi. Sözcü, “Uydu iletişim sistemlerimiz, her kullanıcı veri oturumu belirlenmiş güvenlik protokollerine uygun şekilde tasarlanmıştır” dedi. Bu arada, SES (Intelsat’ın ana şirketi) sözcüsü, sorumluluğu tamamen kullanıcılara yükleyerek, “Genel olarak, kullanıcılarımız kendi özel uygulamalarına veya ihtiyaçlarına uygun olarak iletişimlerinde kullanacakları şifrelemeyi kendileri seçerler” diyerek, uçak içi Wi-Fi kullanımını bir kafe veya oteldeki halka açık bir ağa bağlanmakla eşdeğer tuttu.

SES sözcüsünün Wired’a verdiği yanıt ve Baltimore’daki Johns Hopkins Üniversitesi bilgisayar bilimi doçenti Matthew Green’in yorumu. Kaynak

Neyse ki, başta telekomünikasyon sektörü olmak üzere birçok yerinde tepki de vardı. T-Mobile, araştırmacılar tarafından bilgilendirildikten sadece birkaç hafta sonra trafiğini şifreledi. AT&T Meksika da hemen harekete geçerek güvenlik açığını giderdi ve bunun Meksika’daki bir uydu sağlayıcısının bazı kulelerde yaptığı yanlış yapılandırmadan kaynaklandığını açıkladı. Walmart-Meksika, Grupo Santander Mexico ve KPU Telecommunications, güvenlik konusunu titizlikle ve özenle ele aldı.

Veriler neden şifrelenmemişti?

Araştırmacılara göre, veri operatörlerinin şifrelemeyi önlemek için teknik ve finansal olmak üzere çeşitli nedenleri vardı.

- Şifreleme kullanılması, transponder bant genişliği kapasitesinde %20-30 oranında kayba neden olabilir.

- Şifreleme, özellikle güneş pilleriyle çalışan uzak terminaller için kritik öneme sahip olan güç tüketimini artırır.

- Acil servisler için VoIP gibi belirli trafik türlerinde, şifreleme eksikliği, kritik durumlarda hata toleransını ve güvenilirliği artırmak için kasıtlı olarak alınan bir önlemdir.

- Ağ sağlayıcıları, şifrelemeyi etkinleştirmenin mevcut altyapıları içindeki belirli ağ sorunlarını gidermeyi imkansız hale getirdiğini iddia ettiler. Sağlayıcılar bu iddianın ayrıntılarına değinmediler.

- Bağlantı katmanı şifrelemesini etkinleştirmek, terminallerde ve hub’larda şifreleme kullanımı için ek lisans ücretleri gerektirebilir.

Neden bazı satıcılar ve kuruluşlar tepki göstermedi?

Büyük olasılıkla nasıl cevap vereceklerini bilemediler. Böylesine büyük bir güvenlik açığının onlarca yıl boyunca fark edilmeden kalması inanılması zor bir durum, bu nedenle sorunun kasıtlı olarak çözülmeden bırakılmış olması muhtemel. Araştırmacılar, sabit yörüngeli uydulardaki veri şifrelemesini denetlemekle sorumlu tek bir kurum bulunmadığını belirtiyorlar. Ele geçirdikleri verilerde gizli bilgiler buldukları her seferinde, sorumlu tarafı belirlemek, iletişim kurmak ve güvenlik açığını ifşa etmek için büyük çaba sarf etmek zorunda kaldılar.

Bazı uzmanlar, kullanılan dinleme tekniklerinin dünya çapında trafik izleme için kullanılabileceği göz önüne alındığında, bu araştırmanın medyadaki etkisini, gizliliği kaldırılmış Snowden arşivleriyle karşılaştırıyor. Bu vakayı, otomotiv endüstrisindeki siber güvenlik standartlarını tamamen altüst eden meşhur Jeep hack olayına da benzetebiliriz.

Bu sorunun tamamen basit bir ihmal ve hayalperestlikten kaynaklandığını, yani kimsenin “yukarı bakmayacağı” varsayımına dayandığını göz ardı edemeyiz. Veri operatörleri uydu iletişimini, şifrelemenin zorunlu bir standart olmadığı güvenilir, dahili bir ağ bağlantısı olarak ele almış olabilirler.

Kullanıcılar olarak biz ne yapabiliriz?

Sıradan kullanıcılar için öneriler, güvenli olmayan halka açık Wi-Fi erişim noktalarını kullanırken verdiğimiz önerilerle benzerdir. Her ne kadar cihazlarımızdan kaynaklanan internet trafiğini kendimiz şifreleyebilsek de, aynı şey hücresel ses verileri ve SMS mesajları için geçerli değildir.

- Gizli çevrimiçi işlemler için, durdurma anahtarı özelliği bulunan güvenilir bir VPN kullanın. Bu, VPN bağlantısı kesildiğinde, tüm trafiğinizin şifrelenmeden yönlendirilmek yerine hemen engellenmesini sağlar. VoIP aramaları yaparken, özellikle de uçak içi Wi-Fi veya diğer halka açık erişim noktalarını kullanırken VPN’inizi kullanın. Paranoyak tarafta iseniz, VPN’inizi her zaman açık tutun. Kaspersky VPN Secure Connection, ihtiyaçlarınız için etkili ve hızlı bir çözüm olabilir.

- Mümkün olduğunca 5G ağlarını kullanın, çünkü bunlar daha yüksek şifreleme standartlarına sahiptir. Ancak bunlar bile güvenli olmayabilir, bu nedenle hassas bilgileri metin mesajları veya standart cep telefonu görüşmeleri yoluyla tartışmaktan kaçının.

- Signal, WhatsApp veya Threema gibi kullanıcı cihazlarındaki trafiğe uçtan uca şifreleme sağlayan mesajlaşma uygulamalarını kullanın.

- Uzak yerlerde hücresel hizmet kullanıyorsanız, SMS sohbetlerini ve sesli aramaları en aza indirin veya abone ekipmanı düzeyinde şifreleme entegre eden operatörlerin hizmetlerini kullanın.

Telekomünikasyon güvenliği hakkında bilmeniz gereken diğer bilgiler:

- 5G ağlarına yönelik saldırılar: Silahlanma yarışı devam ediyor

- Kendinizi toplu SMS dolandırıcılıklarından nasıl korursunuz?

- Çevrimdışı sohbet: Mesh mesajlaşma uygulamalarına genel bakış

- Mesajlaşma uygulamaları 101: Güvenlik ve gizlilik tavsiyeleri

- Bir mesajlaşma uygulamasını güvenli kılan şey nedir?

uydular

uydular

İpuçları

İpuçları