Kripto varlıklarınızı bir soğuk cüzdanda saklıyor ve güvenlik konusunda sağlam bir üne sahip Apple cihazları kullanıyor olsanız bile, siber suçlular paranızı çalmanın bir yolunu bulabiliyorlar. Bu kötü niyetli kişiler, bilinen hileleri birleştirerek yeni saldırı zincirleri oluşturuyorlar. Bunlardan biri de, kurbanları doğrudan App Store’un içinde tuzağa düşürmek.

Kripto cüzdan klonları

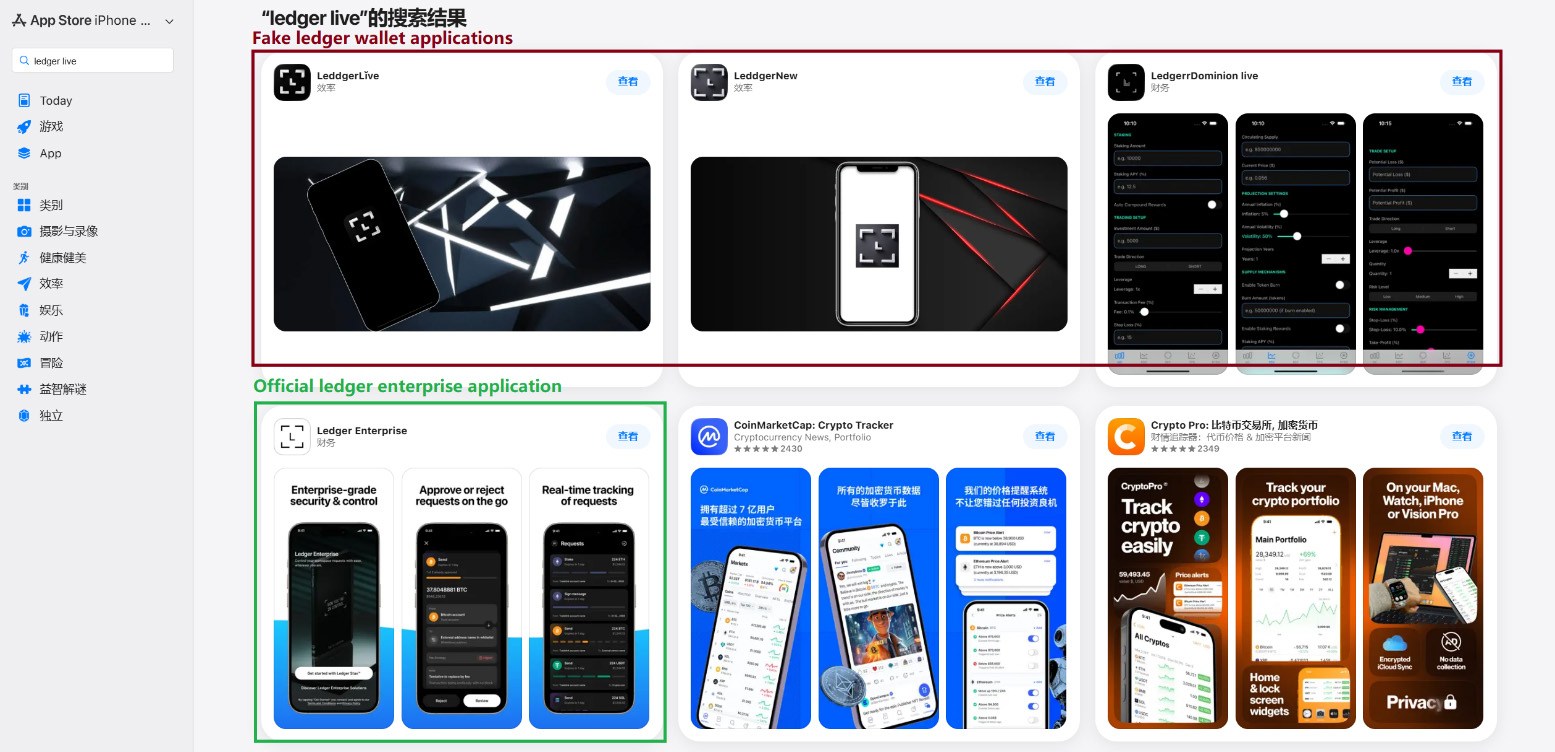

Geçtiğimiz Mart ayında, Çin App Store listelerinin en üst sıralarında, popüler kripto cüzdan yönetim araçlarının simgelerini ve adlarını taklit eden kimlik avı uygulamaları tespit ettik. Bölgesel kısıtlamalar nedeniyle Çin App Store’unda birçok resmi cüzdan uygulamasına erişim engellendiğinden, saldırganlar bu boşluğu doldurmak için devreye girdiler ve orijinallere benzeyen simgeler ve kasıtlı yazım hataları içeren isimler kullanarak sahte uygulamalar oluşturdular. Böylece App Store’un denetim sürecini atlatıp kullanıcıları kandırmayı amaçladılar.

App Store’da Ledger Wallet (eski adıyla Ledger Live) arama sonuçlarında görünen kimlik avı amaçlı uygulamalar

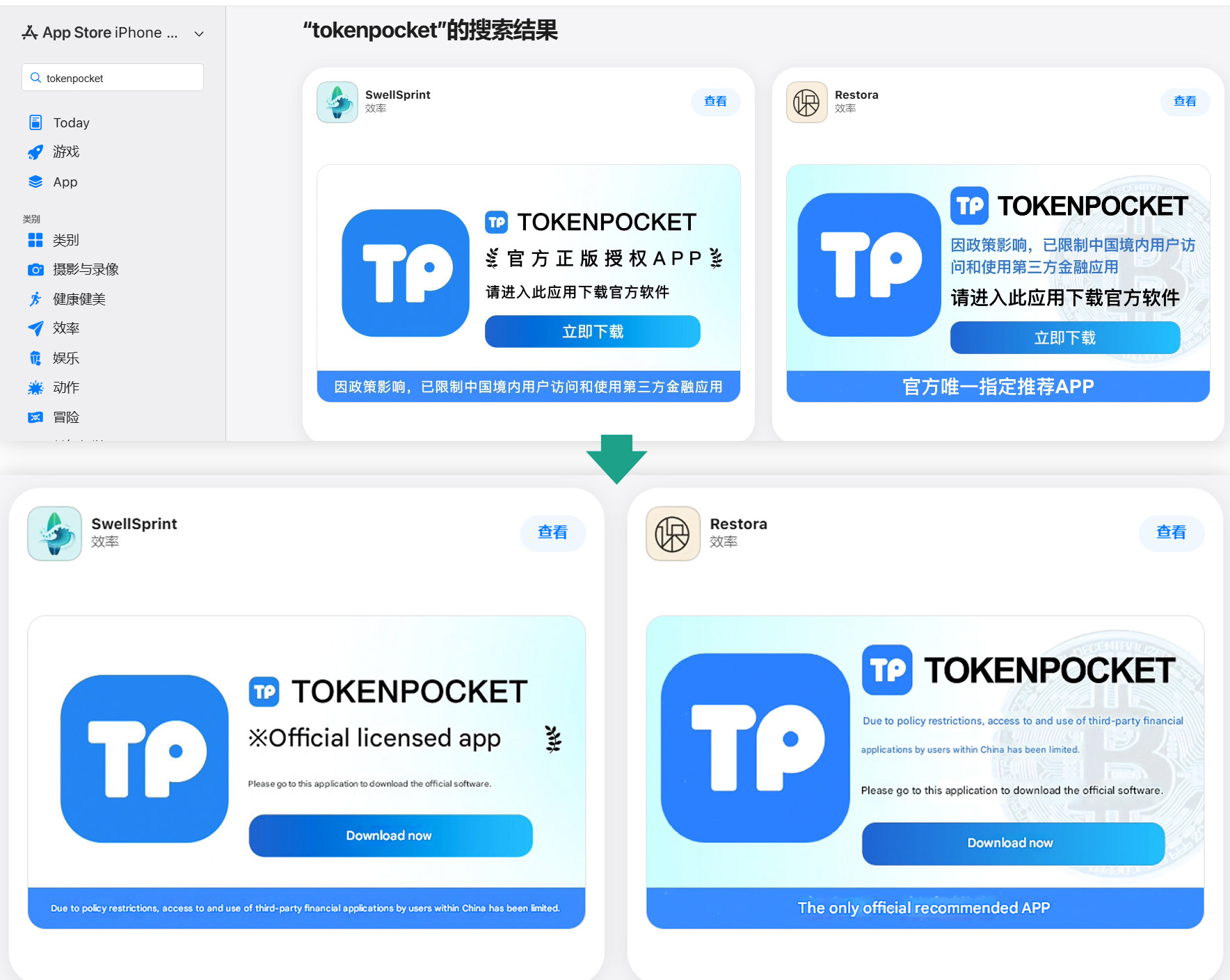

Bunların yanı sıra, isimleri ve simgeleri kripto para birimleriyle hiçbir ilgisi olmayan bir dizi uygulama da bulduk. Ancak, tanıtım afişlerinde, bu uygulamaların, bölgesel App Store’da bulunmayan resmi cüzdan uygulamalarını indirmek ve yüklemek için kullanılabileceği iddia ediliyordu.

Uygulama sayfalarındaki, yerel App Store’da bulunmayan resmi TokenPocket uygulamasını indirmek için kullanılabileceğini iddia eden reklamlar

Toplamda, aşağıdaki popüler cüzdanları taklit eden 26 adet kimlik avı uygulaması tespit ettik:

- MetaMask

- Ledger

- Trust Wallet

- Coinbase

- TokenPocket

- imToken

- Bitpie

Diğer birkaç benzer uygulama henüz kimlik avı işlevselliği içermese de tüm işaretler bunların aynı saldırganlarla bağlantılı olduğuna işaret ediyor. Büyük olasılıkla gelecekteki güncellemelerde kötü amaçlı özellikler eklemeyi planlıyorlar.

Bu uygulamaların App Store’da onaylanabilmesi için geliştiriciler; oyun, hesap makinesi veya görev planlayıcı gibi temel işlevler eklemişler.

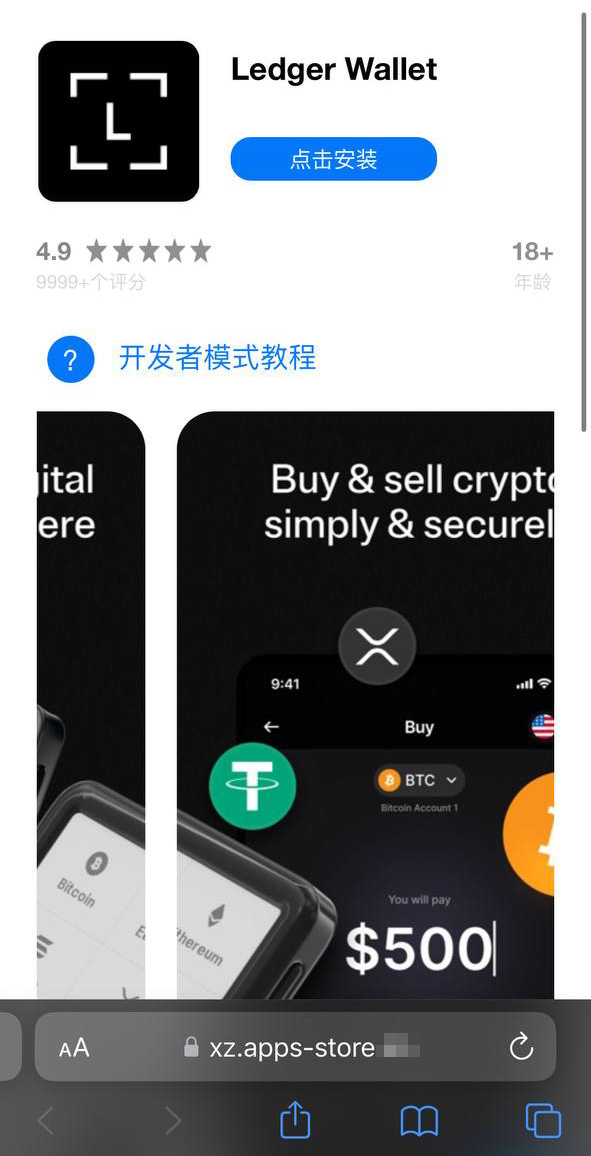

Bu klonlardan herhangi birini yüklemek, kripto varlıklarınızı kaybetmenin ilk adımı. Uygulamaların kendisi kripto para, kurtarma ifadesi veya parola çalmıyor olsa da resmi App Store’da yer almaları sayesinde kullanıcıların güvenini kazanan birer yem görevi görüyorlar. Ancak uygulama yüklendikten ve başlatıldıktan sonra, kurbanın tarayıcısında App Store’a benzeyecek şekilde tasarlanmış bir kimlik avı sitesi açılıyor ve bu site, kullanıcıdan ilgili kripto cüzdanının güvenliği ihlal edilmiş bir sürümünü yüklemesini istiyor. Saldırganlar, her biri belirli bir cüzdana özel olarak tasarlanmış bu zararlı modüllerin birçok sürümünü oluşturmuşlar. Bu saldırının ayrıntılı teknik analizini Securelist yazımızda bulabilirsiniz.

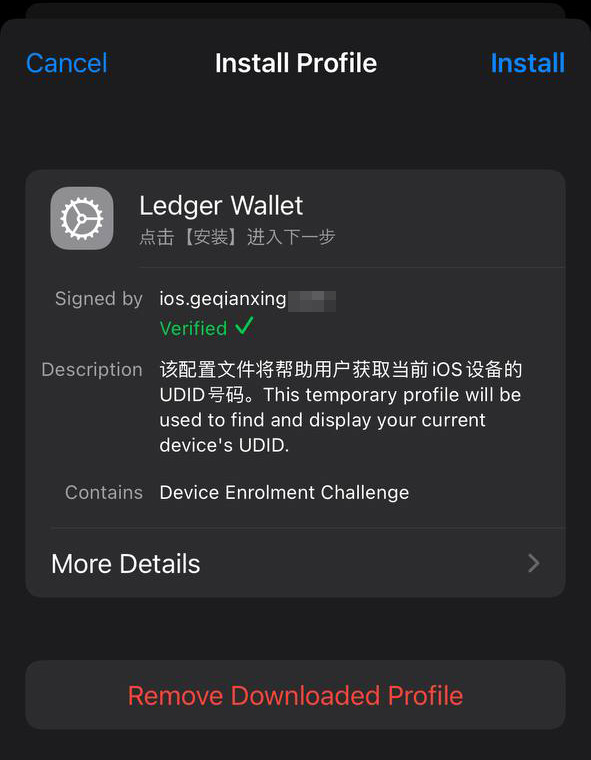

Bu tuzağa düşen kurbandan, öncelikle bir provizyon profili yüklemesi isteniyor. Bu profil, uygulamaların App Store dışından bir iPhone’a yüklenmesine olanak tanıyor. Bu profil daha sonra kötü amaçlı uygulamanın kendisini yüklemek için kullanılıyor.

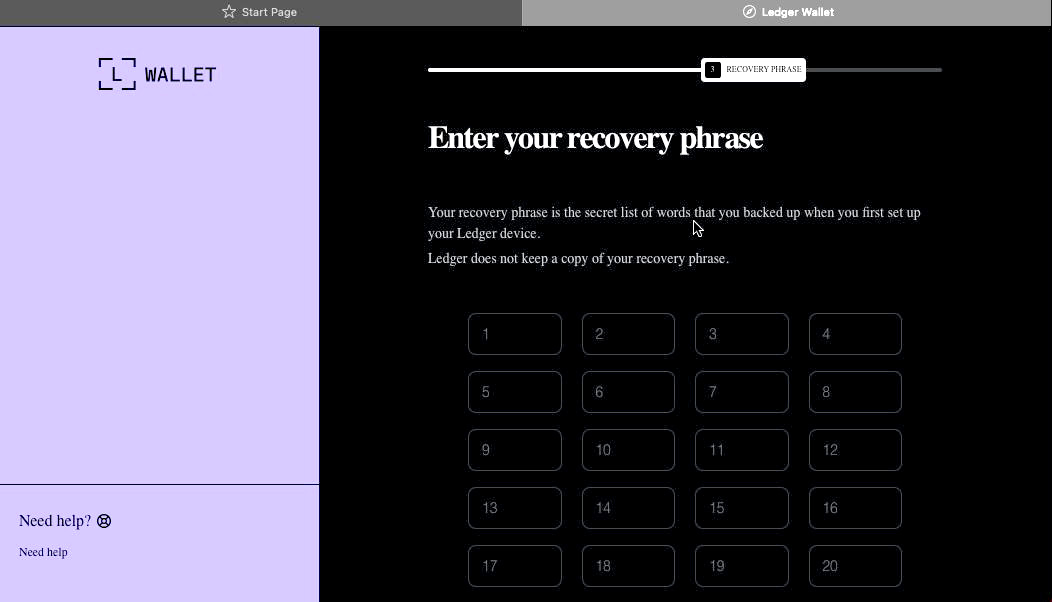

Kullanıcıyı Ledger Wallet kılığına girmiş bir uygulamayı yüklemeye yönlendiren sahte bir App Store sitesi

Yukarıdaki örnekte, kötü amaçlı yazılım, Truva atı işlevselliği eklenmiş orijinal Ledger uygulaması üzerine geliştirilmiş. Uygulama orijinaliyle tamamen aynı görünüyor, ancak bir donanım cüzdanına bağlandığında, sözde erişimi geri yüklemek amacıyla bir kurtarma ifadesi girilmesini isteyen bir pencere açıyor. Bu standart bir prosedür değil: Genellikle sadece bir PIN girmeniz gerekir, asla kurtarma ifadesi girmeniz gerekmez. Mağdur, uygulamanın görünürdeki meşruiyetine kanarak kurtarma ifadesini girerse, bu ifade anında saldırganların sunucusuna gönderilir ve bu sayede saldırganlar mağdurun kripto varlıklarına tam erişim hakkı elde ederler.

App Store dışında uygulama yükleme

Bu planın en önemli unsurlarından biri, App Store’u ve onun doğrulama sürecini atlayarak kurbanın iPhone’una kötü amaçlı yazılım yüklemektir. Bu, daha önce keşfettiğimiz SparkKitty iOS bilgi hırsızı ile büyük ölçüde benzer şekilde çalışır. Saldırganlar, Apple Developer Enterprise Program‘ına erişim sağlamayı başardılar. Yıllık sadece 299 $ karşılığında (ve bir görüşme ile kurumsal doğrulama sürecinin ardından), bu program kuruluşların kendi yapılandırma profillerini ve uygulamalarını App Store’da yayınlamadan doğrudan kullanıcı cihazlarına indirilebilecek şekilde sunmalarına olanak tanır.

Uygulamayı yüklemek için, kurbanın öncelikle kötü amaçlı yazılımın App Store’u atlayarak doğrudan indirilmesini sağlayan bir yapılandırma profilini yüklemesi gerekir. Yeşil onay işaretine dikkat edin

Genel olarak, kurumsal profiller, kuruluşların çalışanların cihazlarına şirket içi uygulamaları yüklemelerine olanak sağlamak üzere tasarlanmıştır. Bu uygulamalar App Store’da yayınlanmasına gerek yoktur ve sınırsız sayıda cihaza yüklenebilir. Ne yazık ki, bu özellik sıklıkla kötüye kullanılmaktadır. Bu profiller, çevrimiçi kumarhaneler, korsan modlar ve tabii ki kötü amaçlı yazılımlar gibi Apple’ın ilkelere uymayan yazılımlar için sıklıkla kullanılır.

İşte tam da bu nedenle, Apple Store’u taklit eden sahte site, kullanıcıdan bir yapılandırma profili yüklemesini istiyor ve ancak bu profil ile imzalanmış uygulamayı sunuyor.

macOS uygulamaları ve uzantıları aracılığıyla kripto para çalmak

Birçok kripto para sahibi, cüzdanlarını akıllı telefon yerine bilgisayardan yönetmeyi tercih eder ve bu iş için genellikle Mac bilgisayarları seçer. Bu durumda, en yaygın macOS bilgi hırsızlarının bir şekilde kripto cüzdan verilerini hedef alması hiç de şaşırtıcı değildir. Ancak son zamanlarda yeni bir kötü niyetli taktik yaygınlaşmaya başladı: Saldırganlar, kaydedilmiş verileri çalmanın yanı sıra, kullanıcıların bilgisayarlarında halihazırda yüklü olan yasal cüzdan uygulamalarına doğrudan kimlik avı pencereleri yerleştiriyorlar. Bu yılın başlarında, MacSync bilgi hırsızı bu özelliği benimsedi. ClickFix saldırıları yoluyla sistemlere sızan bilgi hırsızı; yazılım arayan kullanıcıları, Terminal’de komutlar çalıştırarak uygulamayı yüklemeleri yönünde sahte talimatlar içeren sahte sitelere yönlendirir. Bu işlem, Chrome’da kaydedilmiş parolaları ve çerezleri, popüler mesajlaşma uygulamalarındaki sohbetleri ve tarayıcı tabanlı kripto cüzdan eklentilerindeki verileri toplayan bilgi hırsızını çalıştırır.

Ama en ilginç kısmı, bundan sonra olanlar. Mağdurun cihazında halihazırda yasal bir Trezor veya Ledger uygulaması yüklü ise, bilgi hırsızı ek modüller indirir ve… uygulamanın bazı bölümlerini kendi trojan koduyla değiştirir. Kötü amaçlı yazılım daha sonra değiştirilen dosyayı yeniden imzalar; böylece bu “düzeltmeler” yapıldıktan sonra Gatekeeper (macOS’ta yerleşik bir koruma mekanizması), kullanıcıdan ek izin talebinde bulunmadan uygulamanın çalışmasına izin verir. Bu yöntem her zaman işe yaramasa da, popüler Electron çerçevesine dayalı daha basit uygulamalar için etkilidir.

Trojan bulaşmış uygulama açıldığında, sahte bir hata mesajı göstererek bir “kurtarma işlemi” başlatır ve kullanıcıdan cüzdan kurtarma ifadesini girmesini ister.

MacSync’in yanı sıra, diğer popüler macOS bilgi hırsızı yazılımlarının geliştiricileri de aynı trojanlaştırma yöntemini benimsemiştir. Daha önce, Exodus ve Bitcoin-Qt cüzdanlarını ele geçirmek için kullanılan benzer bir mekanizmanın ayrıntılarını açıklamıştık.

Kripto varlıklarınızı nasıl güvende tutabilirsiniz?

Saldırganlar defalarca, hiçbir cihazın gerçekten yenilmez olmadığını kanıtlamıştır. Çok sayıda yazılım geliştirici ve kripto para kullanıcısının macOS ve iOS’u tercih etmesi nedeniyle, siber suçlular her iki platform için de endüstriyel ölçekte saldırılar tasarlayıp hayata geçirmiştir. Güvenli kalmak, şüphecilik ve uyanıklıkla desteklenen çok katmanlı bir savunma gerektirir.

- Uygulamaları yalnızca güvenilir kaynaklardan; ya geliştiricinin resmi web sitesinden ya da App Store sayfasından, indirin. Kötü amaçlı yazılımlar resmi uygulama mağazalarına bile sızabileceğinden, uygulamanın yayıncısını her zaman kontrol edin.

- Uygulamanın puanını, yayın tarihini ve indirme sayısını kontrol edin.

- Yorumları okuyun, özellikle de olumsuz olanları. Yorumları tarihe göre sıralayın ve en son sürümü değerlendirin. Saldırganlar genellikle, yüksek puanlar alan tamamen masum bir uygulama ile işe başlar ve daha sonraki bir güncellemede kötü amaçlı işlevler eklerler.

- Komutların ne işe yaradığından %100 emin olmadıkça, bunları asla Terminal’e kopyalayıp yapıştırmayın. Genellikle Claude Code veya OpenClaw gibi yapay zeka uygulamalarının yükleme adımları kılığına giren bu saldırılar, son zamanlarda oldukça yaygın hale geldiler.

- Tüm bilgisayarlarınızda ve akıllı telefonlarınızda kapsamlı bir güvenlik sistemi kullanın. Biz Kaspersky Premium öneriyoruz. Bu, kimlik avı sitelerini ziyaret etme veya zararlı uygulamaları yükleme riskini büyük ölçüde azaltır.

- Kurtarma ifadenizi asla bir donanım cüzdanı uygulamasına, bir web sitesine veya bir sohbet ortamına girmeyin. Yeni bir cüzdana geçiş yaparken, uygulamaları yeniden yüklerken veya bir cüzdanı kurtarırken, kurtarma ifadesi yalnızca donanım cihazının kendisinde girilmelidir, asla mobil veya masaüstü uygulamalarında girilmemelidir.

- Adres değiştirme saldırılarını önlemek için her zaman donanım cüzdanının ekranında alıcının adresini kontrol edin.

- Kurtarma ifadelerinizi mümkün olan en güvenli şekilde; örneğin metal bir levha üzerinde veya bir kasa içindeki mühürlü bir zarfın içinde saklayın. Bunları bilgisayarda saklamamak en iyisidir, ancak başka seçeneğiniz yoksa Kaspersky Password Manager gibi güvenli ve şifreli bir kasa kullanın.

Hâlâ Apple cihazlarının kusursuz olduğuna mı inanıyorsunuz? Aşağıdakileri okurken bir kez daha düşünün:

iOS

iOS

İpuçları

İpuçları