2022 yılında, mr.d0x olarak bilinen siber güvenlik araştırmacısı tarafından geliştirilen “tarayıcı içinde tarayıcı” adlı saldırı yöntemini derinlemesine inceledik. O zamanlar, bu modelin gerçek hayatta kullanıldığı hiçbir örnek yoktu. Dört yıl sonra, tarayıcı içi tarayıcı saldırıları teorik olmaktan çıkıp gerçeğe dönüştü: saldırganlar artık bunları sahada kullanıyor. Bu yazıda, tarayıcı içi saldırının tam olarak ne olduğunu yeniden ele alıyor, hackerların bunu nasıl kullandığını gösteriyor ve en önemlisi, kendinizi bir sonraki kurbanı olmaktan nasıl koruyabileceğinizi açıklıyoruz.

Tarayıcı içinde tarayıcı (BitB) saldırısı nedir?

Öncelikle, mr.d0x‘un aslında ne hazırladığını hatırlayalım. Saldırının özü, HTML, CSS, JavaScript ve benzeri modern web geliştirme araçlarının ne kadar gelişmiş hale geldiğini gözlemlemesinden kaynaklanıyor. Bu farkındalık, araştırmacıyı özellikle ayrıntılı bir kimlik avı modeli geliştirmeye teşvik etti.

Tarayıcı içi tarayıcı saldırısı, web tasarımını kullanarak Microsoft, Google, Facebook veya Apple gibi tanınmış hizmetlerin giriş pencerelerini taklit eden ve gerçeğine tıpatıp benzeyen sahte web siteleri oluşturmak için kullanılan sofistike bir kimlik avı türüdür. Araştırmacının konsepti, saldırganın kurbanları tuzağa düşürmek için yasal görünen bir site kurmasını içeriyor. Oraya girdikten sonra, kullanıcılar önce “giriş yapmadıkları” sürece yorum bırakamaz veya alışveriş yapamazlar.

Giriş yapmak oldukça kolay görünüyor: {popüler hizmet adı} ile giriş yap düğmesine tıklamanız yeterli. Ve işte burada işler ilginçleşiyor: yasal hizmet sağlayıcısı tarafından sağlanan gerçek bir kimlik doğrulama sayfası yerine, kullanıcı kötü amaçlı site içinde görüntülenen sahte bir formla karşılaşıyor ve bu form tam olarak bir tarayıcı açılır penceresine benziyor. Ayrıca, saldırganlar tarafından oluşturulan açılır penceredeki adres çubuğu, tamamen yasal bir URL görüntüler. Yakından incelense bile hile ortaya çıkmaz.

Buradan, hiçbir şeyden şüphelenmeyen kullanıcı Microsoft, Google, Facebook veya Apple için kimlik bilgilerini bu pencereye girer ve bu ayrıntılar doğrudan siber suçlulara gider. Bir süre bu plan, güvenlik araştırmacısı tarafından teorik bir deney olarak kaldı. Şimdi ise gerçek dünyadaki saldırganlar da bunu silahlarına eklediler.

Facebook kimlik bilgisi hırsızlığı

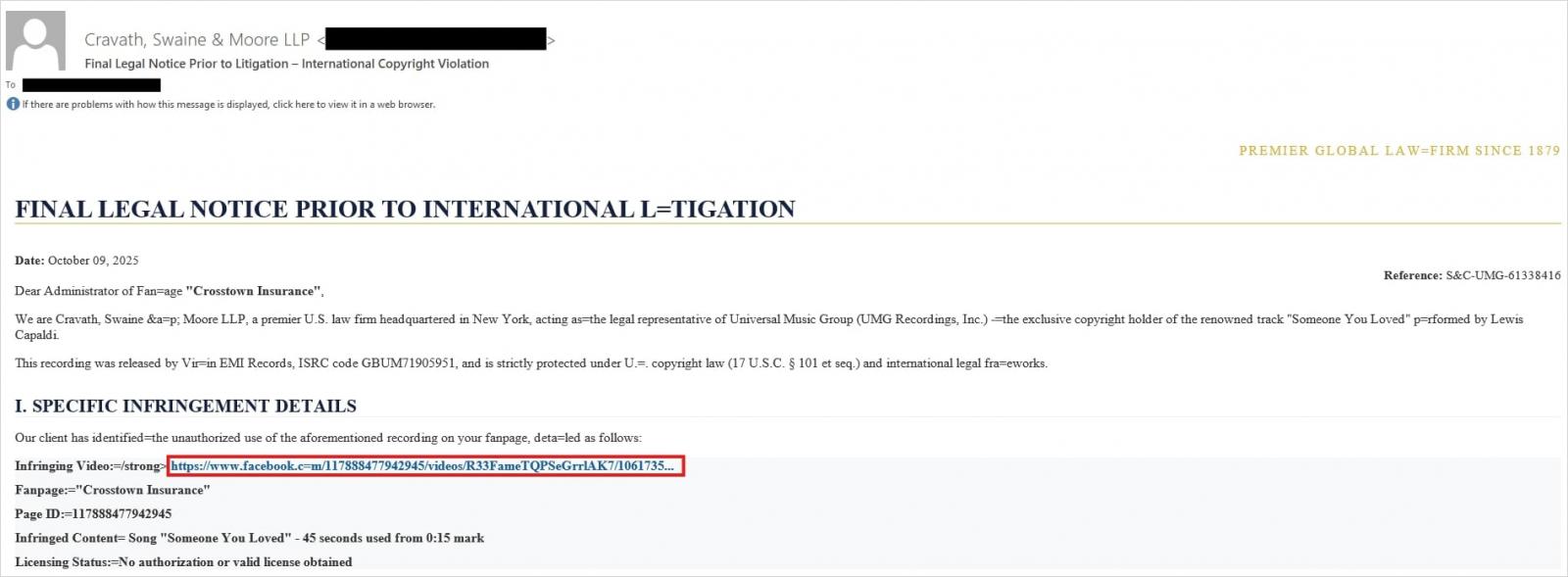

Saldırganlar, mr.d0x‘in orijinal konseptine kendi yorumlarını eklediler: Son zamanlarda, tarayıcı içinde tarayıcı saldırıları, alıcıları alarma geçirmek için tasarlanmış e-postalarla başlatılıyor. Örneğin, bir kimlik avı saldırı kampanyası, kullanıcıya Facebook’ta bir şey paylaşarak telif hakkı ihlali yaptığını bildiren bir hukuk firması gibi davranıyordu. Mesajda, söz konusu rahatsız edici gönderiye ait olduğu iddia edilen, güvenilir görünümlü bir bağlantı yer alıyordu.

Saldırganlar, sahte bir hukuk firması adına telif hakkı ihlali iddiasıyla mesajlar gönderdi ve sorunlu Facebook gönderisine ait olduğu iddia edilen bir bağlantı ekledi. Kaynak

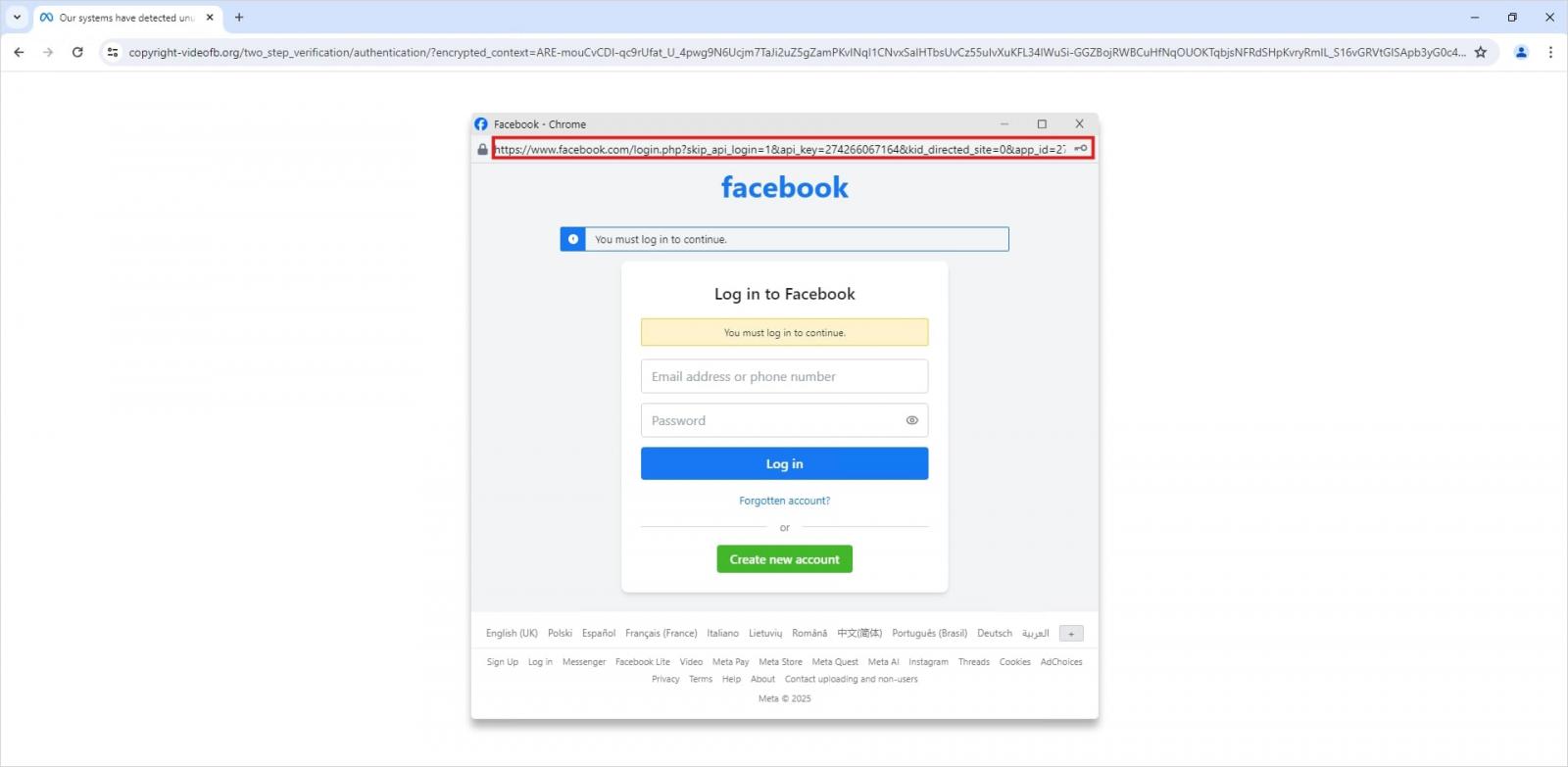

İlginç bir şekilde, kurbanın gardını düşürmek için, bağlantıya tıklandığında sahte Facebook giriş sayfası hemen açılmıyordu. Bunun yerine, ilk olarak sahte bir Meta CAPTCHA ile karşılaştılar. Ancak, bunu geçtikten sonra kurbana sahte kimlik doğrulama açılır penceresi gösterildi.

Bu gerçek bir tarayıcı açılır penceresi değil; Facebook giriş sayfasını taklit eden bir web sitesi öğesi. Saldırganların tamamen inandırıcı bir adres görüntülemelerine olanak tanıyan bir hile. Kaynak

Doğal olarak, sahte Facebook giriş sayfası mr.d0x‘in planını takip ediyordu: kurbanın kimlik bilgilerini toplamak için tamamen web tasarım araçlarıyla oluşturulmuştu. Bu arada, sahte adres çubuğunda görüntülenen URL, gerçek Facebook sitesine yani www.facebook.com’a yönlendiriyordu.

Mağdur olmaktan nasıl kaçınılır?

Dolandırıcıların artık tarayıcı içinde tarayıcı saldırıları düzenlemesi, onların hilelerinin sürekli geliştiğini göstermektedir. Ancak umutsuzluğa kapılmayın, oturum açma penceresinin gerçek olup olmadığını anlamanın bir yolu var. Bir parola yöneticisi , burada size yardımcı olacak bir araçtır ve birçok özelliğinin yanı sıra, herhangi bir web sitesi için güvenilir bir güvenlik testi görevi de görür.

Bunun nedeni, otomatik olarak kimlik bilgilerini doldururken, parola yöneticisi adres çubuğunda görünen veya sayfanın kendisinin nasıl göründüğüne değil, gerçek URL’ye bakar. İnsan kullanıcıların aksine, parola yöneticisi tarayıcı içi tarayıcı taktikleri veya adresleri biraz farklı olan alan adları (typosquatting) veya reklamlara ve açılır pencerelere gizlenmiş kimlik avı formları gibi diğer hilelerle kandırılamaz. Basit bir kural vardır: Parola yöneticiniz giriş bilgilerinizi ve parolanızı otomatik olarak doldurmayı teklif ediyorsa, daha önce kimlik bilgilerinizi kaydettiğiniz bir web sitesindesiniz demektir. Sessiz kalırsa, bir şeyler dönüyor demektir.

Bunun ötesinde, zaman içinde kanıtlanmış tavsiyelerimize uyarak çeşitli kimlik avı yöntemlerine karşı kendinizi koruyabilir veya en azından bir saldırı başarılı olursa bunun etkilerini en aza indirebilirsiniz:

- Destekleyen her hesap için iki faktörlü kimlik doğrulamayı (2FA) etkinleştirin. İdeal olarak, ikinci faktör olarak özel bir kimlik doğrulama uygulaması tarafından oluşturulan tek kullanımlık kodları kullanın. Bu, SMS, mesajlaşma uygulamaları veya e-posta yoluyla gönderilen onay kodlarını ele geçirmek için tasarlanmış kimlik avı girişimlerinden kaçınmanıza yardımcı olur. Tek kullanımlık kodlu 2FA hakkında daha fazla bilgiyi özel yazımızda

- Geçiş anahtarlarını kullanın. Bu yöntemle oturum açma seçeneği, yasal bir sitede olduğunuzun bir göstergesi olarak da hizmet edebilir. Teknolojiye derinlemesine bakışımızda, geçiş anahtarlarının ne olduğu ve nasıl kullanılmaya başlanacağı hakkında her şeyi öğrenebilirsiniz.

- Tüm hesaplarınız için benzersiz, karmaşık parolalar belirleyin. Ne yaparsanız yapın, farklı hesaplarda asla aynı parolayı tekrar kullanmayın. Kısa bir süre önce blogumuzda bir parolanın gerçekten güçlü olmasını sağlayan unsurları ele aldık. Eşsiz kombinasyonlar oluşturmak en iyi seçenektir, Kaspersky Password Manager böylece bunları hatırlamanıza gerek kalmaz. Ek bir avantaj olarak, iki faktörlü kimlik doğrulama için tek kullanımlık parolalar oluşturabilir, geçiş anahtarlarınızı saklayabilir ve çeşitli cihazlarınız arasında parolalarınızı ve dosyalarınızı senkronize edebilir.

Son olarak, bu yazı, siber güvenlik araştırmacıları tarafından açıklanan teorik saldırıların genellikle gerçek hayatta da uygulanabildiğini bir kez daha hatırlatmaktadır. Bu nedenle, blogumuzu takip edin ve Telegram kanalımıza abone olun, dijital güvenliğinize yönelik en son tehditler ve bunları nasıl engelleyebileceğiniz konusunda güncel bilgileri alın.

Dolandırıcıların her gün kullandıkları diğer yaratıcı kimlik avı teknikleri hakkında bilgi edinin:

kimlik avı

kimlik avı

İpuçları

İpuçları