Önceki bir yazımızda, tehdit atfedilmesinin olay soruşturmalarına nasıl yardımcı olduğuna dair pratik bir örnek üzerinden ilerlemiştik. Ayrıca, bir kötü amaçlı yazılım örneğinin hangi APT grubuna ait olduğunu tahmin etmek için kullandığımız araç olan Kaspersky Threat Attribution Engine’i (KTAE) de tanıttık. Bu aracın nasıl çalıştığını göstermek için, kapsamlı Tehdit Analizi hizmetimizin bir parçası olarak KTAE’ye erişim sağlayan bulut tabanlı aracımız Kaspersky Threat Intelligence Portal‘ı, bir sanal alan ve atıfta bulunmayan benzerlik arama aracıyla birlikte kullandık. Bulut hizmetinin avantajları açıktır: Müşteriler donanıma yatırım yapmak, herhangi bir şey yüklemek veya herhangi bir yazılımı yönetmek zorunda kalmazlar. Ancak, gerçek hayattaki deneyimlerimizin gösterdiği gibi, atıf aracının bulut versiyonu herkes için uygun değildir…

İlk olarak, bazı kuruluşlar, herhangi bir verinin iç sınırlarından çıkmasını kesinlikle yasaklayan düzenleyici kısıtlamalara tabidir. Bu şirketlerin güvenlik analistleri için, dosyaları üçüncü taraf bir servise yüklemek söz konusu bile olamaz. İkincisi, bazı şirketler daha esnek bir araç setine ihtiyaç duyan sert tehdit avcıları istihdam etmektedir. Bu araç seti, Kaspersky Threat Intelligence ile birlikte kendi özel araştırmalarıyla da çalışabilmelerini sağlamaktadır. Bu nedenle KTAE iki farklı şekilde sunulmaktadır: Bulut tabanlı sürüm ve şirket içi dağıtım.

Bulut sürümüne kıyasla şirket içi KTAE’nin avantajları nelerdir?

Öncelikle, KTAE’nin yerel versiyonu, soruşturmanın tamamen gizli kalmasını sağlar. Tüm analizler, kuruluşun iç ağında gerçekleştirilir. Tehdit istihbaratı kaynağı, şirket sınırları içinde dağıtılan bir veri tabanıdır; uzmanlarımızın bildiği her kötü amaçlı örneğin benzersiz göstergeleri ve atıf verileriyle doludur; ayrıca hatalı pozitif tespitleri hariç tutmak için yasal dosyalara ait özellikleri de içerir. Veri tabanı düzenli olarak güncellenir, ancak tek yönlü çalışır; hiçbir bilgi müşterinin ağından dışarı çıkmaz.

Ayrıca, KTAE’nin şirket içi sürümü, uzmanlara veri tabanına yeni tehdit grupları ekleme ve bunları kendi keşfettikleri kötü amaçlı yazılım örnekleriyle ilişkilendirme olanağı sağlar. Bu; yeni dosyaların daha sonra atfedilmesi durumunda, iç araştırmacılar tarafından eklenen verilerin hesaba katılacağı anlamına gelir ve uzmanların kendi benzersiz kötü amaçlı yazılım kümelerini kataloğa almasına, onlarla çalışmasına ve benzerlikleri tespit etmesine olanak tanır.

İşte başka bir kullanışlı uzman aracı: Ekibimiz, KTAE’nin yerel sürümüyle kullanılmak üzere popüler bir ayrıştırıcı olan IDA Pro için ücretsiz bir eklenti geliştirdi.

Bir ayrıştırıcı için atıf eklentisinin amacı nedir?

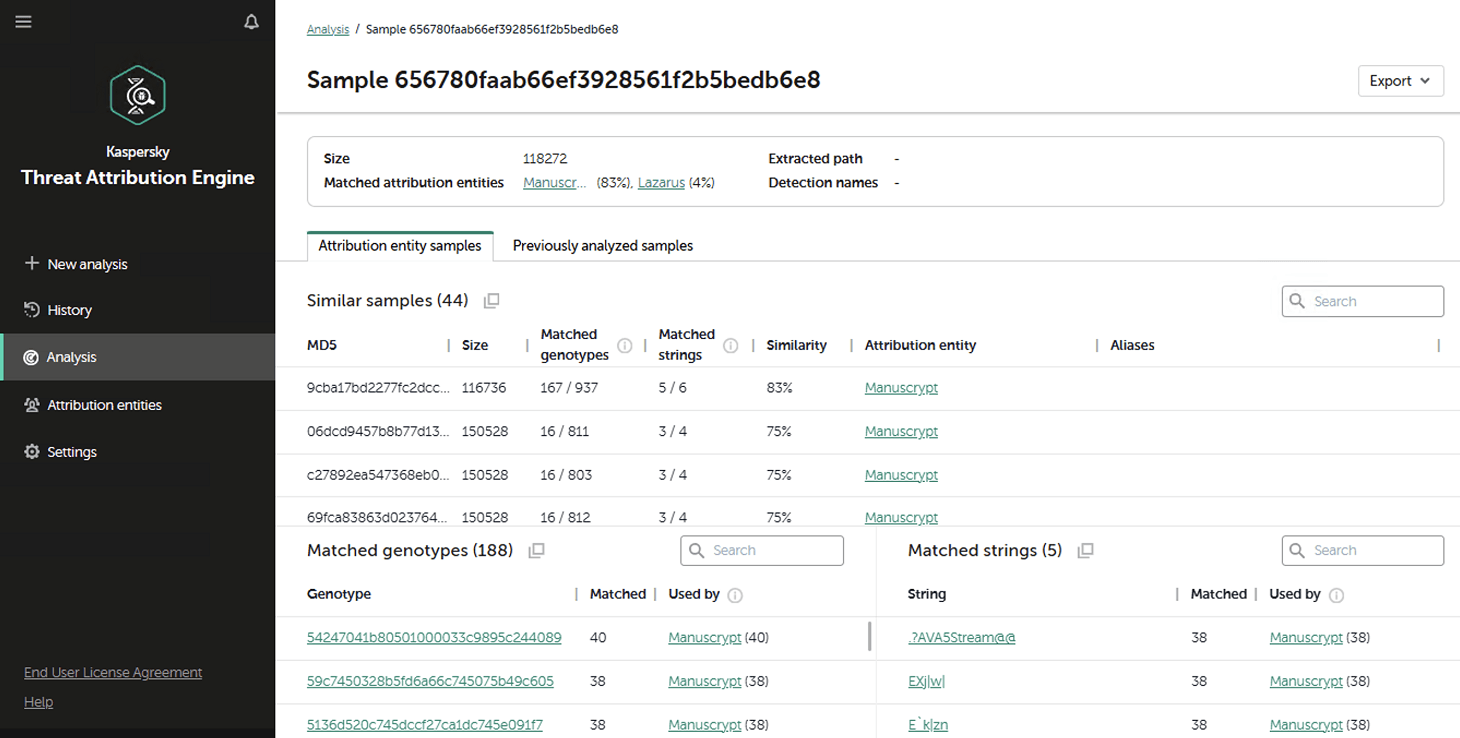

Alarm triyajında görevli bir SOC analisti için, altyapıda bulunan kötü amaçlı bir dosyayı atfetmek oldukça basittir: Dosyayı KTAE’ye (bulut veya şirket içi) yükleyin ve Manuscrypt (83%) gibi bir karar alın. Bu, o grubun bilinen araç setine karşı yeterli önlemleri almak ve genel durumu değerlendirmek için yeterlidir. Ancak bir tehdit avcısı, bu kararı olduğu gibi kabul etmek istemeyebilir. Alternatif olarak, “Bu grup tarafından kullanılan tüm kötü amaçlı yazılım örneklerinde hangi kod parçaları benzersizdir?” diye sorabilirler. Burada ayrıştırıcılık için bir atıf eklentisi kullanışlı olacaktır.

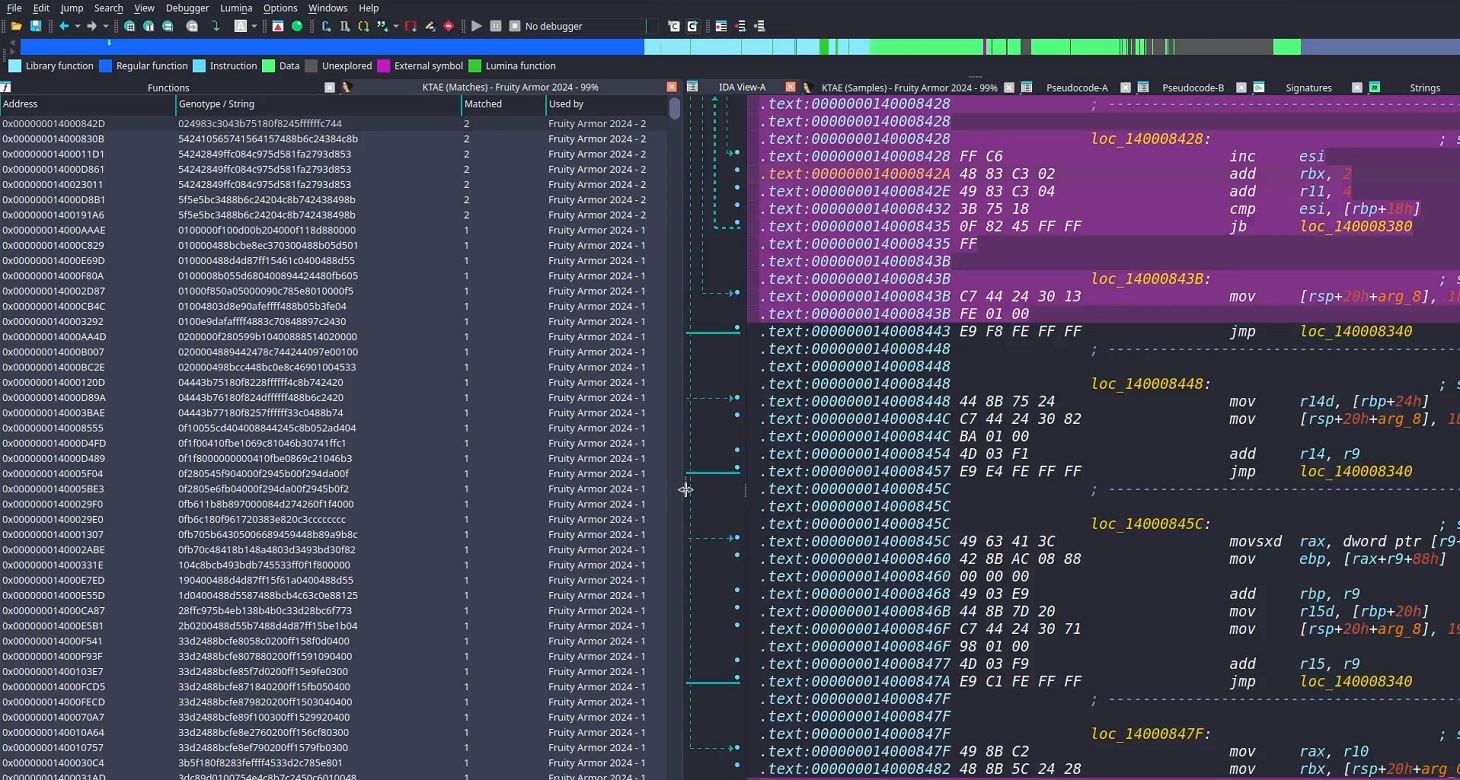

IDA Pro arabiriminde, eklenti atıf algoritmasını tetikleyen belirli sökülmüş kod parçalarını vurgular. Bu, yeni kötü amaçlı yazılım örneklerinde daha uzman düzeyinde derinlemesine bir inceleme yapılmasına olanak sağlamakla kalmaz, aynı zamanda araştırmacıların atıf kurallarını anında iyileştirmelerine de yardımcı olur. Sonuç olarak, algoritma ve KTAE’nin kendisi sürekli gelişerek her çalıştırmada atıfların doğruluğunu artırmaktadır.

Eklentiyi nasıl kurabilirsiniz?

Eklenti, Python ile yazılmış bir komut dosyasıdır. Çalıştırmak için IDA Pro’ya ihtiyacınız vardır. Ne yazık ki, Python eklentilerini desteklemediği için IDA Free’de çalışmayacaktır. Python henüz yüklü değilse, onu indirip bağımlılıkları kurmanız (GitHub depomuzdaki gereksinimler dosyasını kontrol edin) ve IDA Pro ortam değişkenlerinin Python kütüphanelerine işaret ettiğinden emin olmanız gerekir.

Ardından, yerel KTAE örneğinizin URL’sini komut dosyası gövdesine eklemeniz ve tıpkı KTAE belgelerinde açıklanan örnek komut dosyasında olduğu gibi API belirtecinizi (ticari olarak temin edilebilir) sağlamanız gerekir.

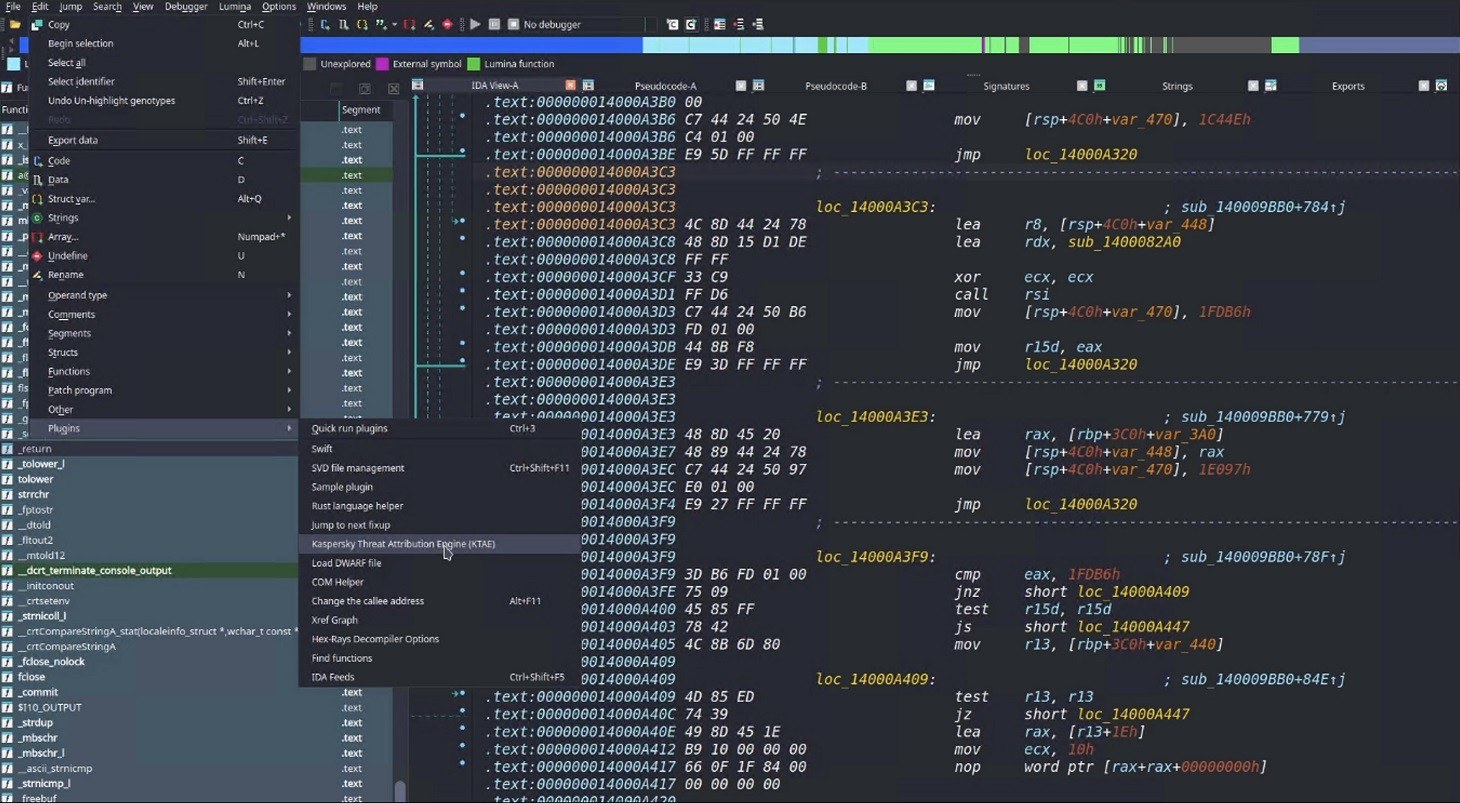

Ardından, komut dosyasını IDA Pro eklenti klasörüne bırakıp ayrıştırıcıyı çalıştırabilirsiniz. Doğru şekilde yaptıysanız, bir örneği yükleyip parçaladıktan sonra, Düzenle → Eklentiler menüsünde Kaspersky Threat Attribution Engine (KTAE) eklentisini başlatma seçeneğini göreceksiniz:

Eklenti nasıl kullanılır?

Eklenti yüklendiğinde, arka planda şu işlemler gerçekleşir: IDA Pro’da şu anda yüklü olan dosya, komut dosyasında yapılandırılan URL’de yerel olarak yüklü KTAE hizmetine API aracılığıyla gönderilir. Hizmet dosyayı analiz eder ve analiz sonuçları doğrudan IDA Pro’ya geri gönderilir.

Yerel bir ağda, komut dosyası genellikle birkaç saniye içinde işini tamamlar (süre, KTAE sunucusuna olan bağlantıya ve analiz edilen dosyanın boyutuna bağlıdır). Eklenti tamamlandığında, araştırmacı vurgulanan kod parçalarını incelemeye başlayabilir. Çift tıklama, analiz için doğrudan montaj veya ikili koddaki (Hex görünümü) ilgili bölüme yönlendirir. Bu ek veri noktaları, paylaşılan kod bloklarını kolayca tespit etmeyi ve kötü amaçlı yazılım araç setindeki değişiklikleri izlemeyi kolaylaştırır.

Kaspersky Threat Attribution Engine ve nasıl kullanıldığı hakkında daha fazla bilgi edinmek için resmi ürün belgelerine göz atabilirsiniz. Bir tanıtım veya pilot proje düzenlemek için lütfen Kaspersky web sitesindeki formu doldurun.

tehdit istihbaratı

tehdit istihbaratı