Veri sızdırma, hassas bilgilerin bir sistemden veya hesaptan çalınmasıyla gerçekleşir. Kötü amaçlı yazılımlar yoluyla sessizce meydana gelebilir. Ayrıca ele geçirilmiş hesaplardan ya da kötüye kullanılan erişimlerden de kaynaklanabilir. Verinin kontrolünüzden nasıl çıktığını anlamak, kaybı önlemenin ve kişisel ya da kurumsal bilgileri korumanın ilk adımıdır. Veri sızdırma her zaman kötü amaçlı yazılım içermek zorunda değildir; saldırganlar ele geçirilmiş hesapları veya normal araçları kullanarak da veri çalabilir.

Bilmeniz gerekenler:

- Veri sızdırma, verilerin bir sistemden veya hesaptan yetkisiz olarak dışarı aktarılmasıdır.

- Çoğu zaman çalınmış kimlik bilgilerini veya meşru erişimin kötüye kullanılmasını içerir.

- Temel risk yalnızca ifşa değil, verinin kopyalanması veya başka bir yere taşınmasıdır.

- Veri sızıntıları genellikle kazara olur. Sızdırma ise tipik olarak kasıtlıdır.

- Alışılmadık etkinliği izlemek ve erişimi sınırlamak riski azaltmaya yardımcı olabilir.

Siber güvenlikte veri sızdırma nedir?

Veri sızdırma, bir cihazdan veya ağdan verilerin yetkisiz olarak aktarılması ya da çalınmasıdır. Ayırt edici özellik, verinin izinsiz biçimde asıl konumundan alınmasıdır.

Bir saldırgan bir e-posta hesabına erişim kazanır ve kişi listelerini veya finansal kayıtları indirirse bu bilgiler sızdırılmış olur. Zarar, verinin artık sahibinin kontrolünde olmamasından ve paylaşılabilmesinden, hatta satılabilmesinden kaynaklanır.

Veri sızdırma veri sızıntısından nasıl farklıdır?

Veri sızdırma genellikle kasıtlı hırsızlığı içerir. Saldırganlar veya içeriden kişiler, finansal kazanç ya da casusluk gibi amaçlarla verileri sistem dışına bilerek çıkarır.

Veri sızıntısı ise tipik olarak kazara gerçekleşir. Bu, dosyaların yanlışlıkla herkese açık paylaşılmasıyla olabilir. Ayrıca, hatalı yönetilen depolama alanlarının bilgileri ifşa etmesi veya hassas verilerin yanlış alıcıya gönderilmesiyle de yaşanabilir.

Kullanıcılar için sonuç aynıdır: Veri artık sizin kontrolünüzde değildir. Fark, nedendedir: Kasıtlı çıkarma ile istemsiz ifşa.

Veri sızdırma nasıl gerçekleşir?

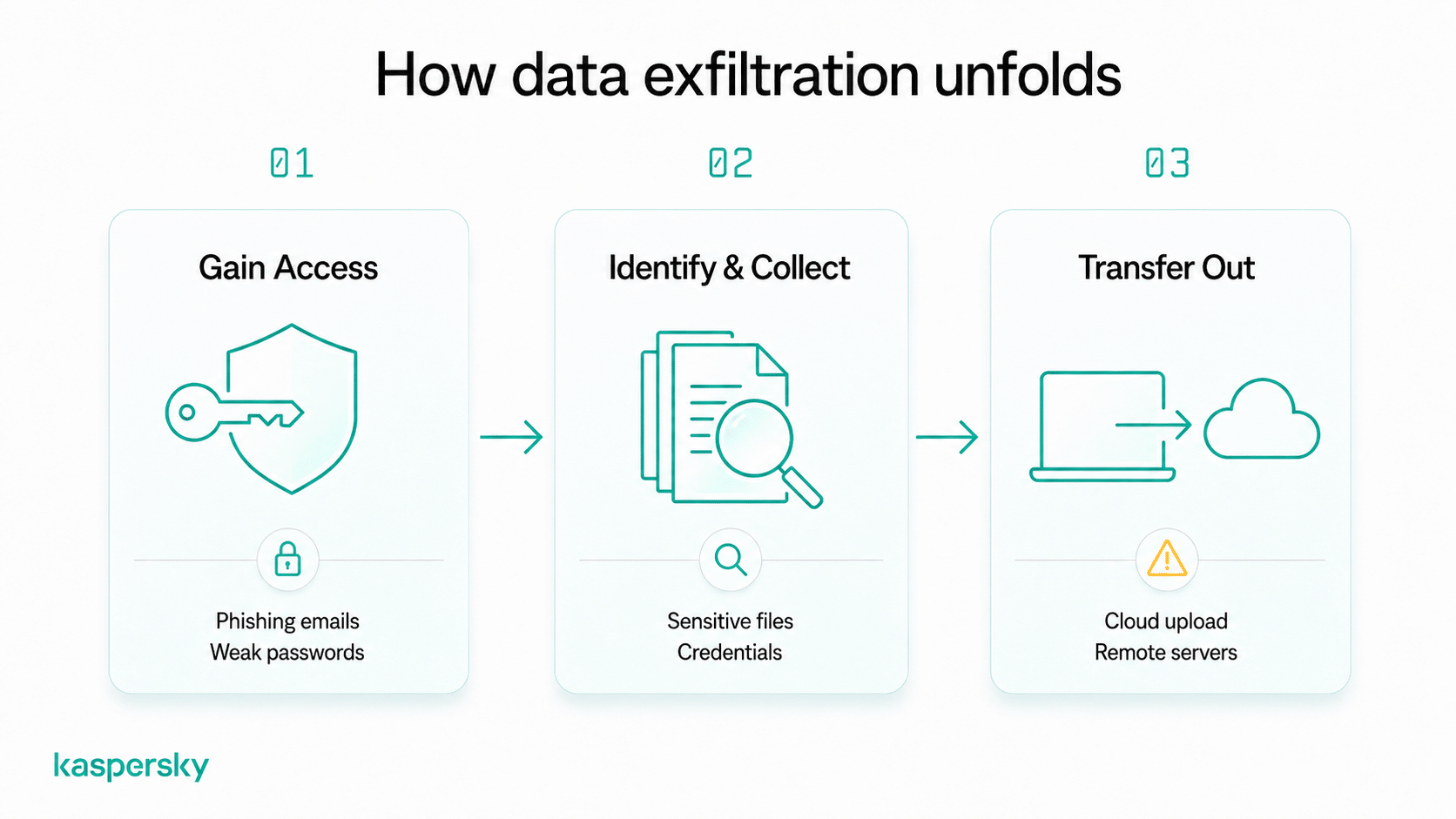

Veri sızdırma genellikle belirli bir kalıbı izler. Bir saldırgan önce bir sistem veya hesaba yetkisiz erişim elde eder. Ardından değerli verileri tespit eder ve toplar. Son olarak bu verileri kullanılabileceği veya satılabileceği başka bir konuma aktarır.

Bu süreç her zaman gelişmiş bilgisayar korsanlığı araçlarını gerektirmez. Birçok olay, bir oltalama bağlantısına tıklamak veya zayıf bir parolayı yeniden kullanmak gibi günlük hatalarla başlar. Bazı saldırganlar, kötü amaçlı yazılım yüklemeden verileri sessizce taşımak için ele geçirilmiş hesapları veya yerleşik araçları kullanır. Bu durum, veri sızdırma göstergelerinin fark edilmesini zorlaştırabilir.

Saldırganlar verilere nasıl erişim elde eder?

Saldırıların çoğu, teknik savunmaları kırmaktan ziyade kullanıcıları kandırmaya yönelik yöntemlerle başlar. Oltalama e-postaları, kullanıcı adı ve parolaları toplayan sahte oturum açma sayfalarına bağlantılar içerebilir. Kötü amaçlı indirmeler, etkinliği izleyen veya dosyaları çalan casus yazılımları yükleyebilir.

Zayıf veya yeniden kullanılan parolalar da hesapların ele geçirilmesini kolaylaştırır. Saldırganlar bir e-posta hesabına veya bir bulut sistemine erişim sağladığında hassas bilgileri aramaya başlayabilir.

Saldırganlar verileri bir sistemin dışına nasıl çıkarır?

Saldırganlar ele geçirdikleri verileri kendi kontrollerindeki harici bir konuma aktarırlar. Bu, çoğu zaman dosyaların bulut depolama hizmetlerine yüklenmesini veya uzak sunuculara gönderilmesini içerir.

Saldırganlar şifreli bağlantılar ya da sistemde zaten bulunan meşru araçlar kullanabilir. Bu yöntemler normal etkinliğe benzeyebildiğinden, veri sızdırma uzun süre fark edilmeden devam edebilir.

Veri sızdırmada hangi veri türleri hedeflenir?

Saldırganlar genellikle finansal kazanç veya kimlik hırsızlığı için kullanılabilecek verilere odaklanır. Bilgi ne kadar değerli veya tekrar kullanılabilir durumdaysa o kadar cazip hale gelir.

Yaygın hedefler arasında parolalar, finansal hesap bilgileri ve adlar, adresler ve kimlik numaraları gibi kişisel olarak tanımlanabilir bilgiler (PII) bulunur. Saldırganlar sözleşmeler, müşteri kayıtları veya gizli kurumsal bilgiler içeren dosyaların peşinde de olabilir.

Hem bireyler hem de kuruluşlar etkilenir. Çalınan oturum açma kimlik bilgileri birden fazla hesaba erişmek için yeniden kullanılabilir. Sızan kurumsal veriler satılabilir veya rekabet avantajı ya da dolandırıcılık için kullanılabilir.

Gerçek hayatta veri sızdırma nasıl görünür?

Veri sızdırma çoğu zaman arka planda gerçekleşir ve normal etkinliğe benzeyebilir. Aşağıdaki örnekler, günlük durumlarda nasıl meydana gelebileceğini gösterir.

- Ele geçirilmiş bir e-posta hesabı, kullanıcı fark etmeden ekleri ve iletileri otomatik olarak bir saldırgana iletir.

- Bir dizüstü bilgisayardaki kötü amaçlı yazılım, tarayıcıda kayıtlı parolaları toplayıp bunları uzak bir sunucuya gönderir.

- Çalınmış bir bulut hesap oturumu, birinin çevrimiçi depolamadan kişisel dosyaları veya hassas belgeleri indirmesine olanak tanır.

Veri sızdırmanın uyarı işaretleri nelerdir?

Veri sızdırmayı tespit etmeyi bilmek her zaman kolay değildir. Ancak olağandışı bir şeylerin olduğuna dair pratik işaretler vardır. Bu göstergeler genellikle belirgin teknik uyarılar yerine beklenmedik hesap veya cihaz etkinliği olarak ortaya çıkar.

Şu tür işaretlere dikkat edin:

- Yeni konum veya cihazlardan yapılan tanıdık olmayan oturum açmalar

- Hesabınıza veya ağınıza bağlı bilinmeyen cihazlar

- Sizin başlatmadığınız büyük veya tekrarlayan dosya aktarımları

- Ansızın gelen parola sıfırlama bildirimleri veya güvenlik uyarıları

- Eksik dosyalar veya değişen ayarlar gibi olağandışı hesap davranışları

- Bir cihazda veya internet bağlantısında beklenmedik veri kullanımı artışları

- Haberiniz olmadan gönderilmiş e-postalar veya mesajlar

Bu işaretlerden birini görmeniz her zaman veri sızdırma olduğu anlamına gelmez, ancak tekrarlayan veya açıklanamayan etkinlikler araştırılmalıdır.

Veriler sızdırıldıktan sonra ne olur?

Saldırganlar çaldıkları verileri nadiren kullanmadan bırakır. Çalınan bilgiler genellikle paraya dönüştürülür veya diğer suçlularla paylaşılır.

Bu durum yetkisiz işlemlere veya kimlik hırsızlığına yol açabilir. Kurumlar için operasyonların aksamasına, müşteri güveninin zedelenmesine ve hukuki ya da uyumluluk sorunlarına neden olabilir. Etki, çalınan verinin türüne ve nasıl kullanıldığına bağlıdır.

Saldırganlar çalınan verileri nasıl kullanır?

Saldırganlar çoğu zaman çalınan verileri dolandırıcılık yapmak veya hesaplara daha fazla erişim elde etmek için kullanır. Çalınan oturum açma kimlik bilgileri, bankacılık veya sosyal medya hesaplarının ele geçirilmesinde yeniden kullanılabilir.

Veriler düzenli olarak yeraltı pazarlarında satılır veya şantaj amacıyla kaldıraç olarak kullanılır. Saldırganlar ödeme yapılmadıkça hassas dosyaları yayımlamakla tehdit edebilir.

Mağdurları hangi riskler bekler?

Kişisel veya kurumsal bilgilerin kötüye kullanılması durumunda mağdurlar finansal kayıplar, gizliliğin ihlali veya itibar zedelenmesi yaşayabilir.

Bazı riskler zaman içinde devam edebilir. Çalınan kimlik bilgileri veya kişisel veriler, bilgisayar korsanları ve dolandırıcılar için geçerliliğini korur. Aylar veya yıllar sonra yeniden kullanılabilir ve kalıcı hesap ele geçirme veya tekrarlayan dolandırıcılık girişimlerine yol açabilir.

Veri sızdırmayı nasıl önleyebilirsiniz?

Veri sızdırmayı önlemek, erişimi kontrol etmek ve şüpheli etkinliğe karşı tetikte olmakla başlar. Vakaların çoğu basit zayıflıklara dayanır. Zayıf parolalar ve güncel olmayan yazılımlar gibi unsurlar bir giriş yolu sağlayabilir.

Atabileceğiniz pratik adımlar şunlardır:

- Her hesap için güçlü ve benzersiz parolalar kullanın ve bunları bir parola yöneticisinde saklayın

- Ek bir koruma katmanı için çok faktörlü kimlik doğrulamayı (MFA) etkinleştirin

- Özellikle beklenmedik e-posta veya mesajlardaki bağlantılar ve indirmeler konusunda dikkatli olun

- Cihazları ve uygulamaları güncel tutun; böylece güvenlik açıkları hızla yamalanır

- Yalnızca gerekli olanları paylaşarak hassas dosyalara erişimi sınırlayın

- Erişim kontrollerine sahip güvenilir bulut hizmetleri gibi güvenli dosya paylaşım yöntemlerini kullanın

- Hesap izinlerini düzenli olarak gözden geçirin ve artık ihtiyaç duymadığınız erişimleri kaldırın

Bu alışkanlıklar, saldırganların içeri sızmasını veya verileri fark edilmeden taşımalarını zorlaştırır.

Gizliliğinizi koruyun

Kaspersky Premium, cihazlarınızı korumaya, verilerinizin çevrimiçi ortamda kullanılıp satılmadığını izlemeye ve etkinliğinizi gizli tutmaya yönelik çeşitli araçlar sunar.

Premium'u ücretsiz deneyinVeri sızdırmasından şüphelenirseniz ne yapmalısınız?

Verilerinizin sızdırıldığından şüpheleniyorsanız hızlı ama sakin hareket edin. Erken müdahale hasarı sınırlayabilir ve daha fazla erişimi önleyebilir.

Şu adımları izleyin:

- Önce e-posta ve kritik hesaplardan başlayarak parolaları derhal değiştirin

- Önemli hizmetlerde MFA’yi etkinleştirin veya etkin olduğunu doğrulayın

- Bilinmeyen oturum açmalar veya indirmeler için son hesap etkinliğini gözden geçirin

- Bir güvenlik taraması çalıştırarak veya yazılımı güncelleyerek etkilenen cihazları güvene alın

- Olağandışı işlemler veya değişiklikler açısından finansal ve çevrimiçi hesaplarınızı izleyin

- Hassas veriler veya ödeme bilgileri söz konusu olabilecekse ilgili hizmetlerle veya sağlayıcılarla iletişime geçin

Ne olduğunu belgelendirmek de gerekirse kurtarma ve bildirim süreçlerini desteklemeye yardımcı olabilir.

Veri sızdırma neden giderek yaygınlaşıyor?

Veri sızdırma artıyor çünkü veri ihlallerinden elde edilen çalıntı bilgilerin paraya dönüştürülmesi kolaylaştı. Saldırganlar verileri satabilir veya kurbanları ödemeye zorlamak için fidye yazılımlarıyla birleştirebilir.

Bulut depolamanın ve bağlantılı hizmetlerin büyümesi, verilerin sistemler arasında hareket etmesi için daha fazla fırsat yarattı. Bu araçlar kullanım kolaylığı sağlar. Ancak aynı zamanda verilerin erişilebileceği ve potansiyel olarak çalınabileceği yerlerin sayısını da artırır.

İlgili makaleler:

- Çerezleri kabul etmenin gizliliğiniz üzerindeki etkileri nelerdir?

- Günümüzde sosyal medya gizliliğiyle ilgili başlıca endişeler nelerdir?

- Siber suç nedir ve veri sızdırmayla nasıl ilişkilidir?

- Gelişmiş Kalıcı Tehditlerin (APT) veri sızdırmadaki riskleri nelerdir?

Önerilen ürünler:

FAQs

Veri sızdırma, bilgisayar korsanlığı olmadan da meydana gelebilir mi?

Evet. Veri sızdırma, geleneksel bilgisayar korsanlığı olmadan da gerçekleşebilir. Örneğin, saldırganlar çalınmış parolaları, ele geçirilmiş hesapları veya yanlış yapılandırılmış bulut ayarlarını kullanarak normal araçlarla veriye erişip onu indirebilirler.

Hangi cihazlar veri sızdırma açısından en çok risk altındadır?

Hassas verileri depolayan veya bunlara erişen herhangi bir cihaz risk altında olabilir. İnternete bağlı ya da kullanıcılar arasında paylaşılan cihazlar genellikle daha yüksek maruziyete sahiptir.

Şifrelenmiş veriler yine de sızdırılabilir mi?

Evet. Şifreleme, doğru anahtar olmadan verinin okunmasını engeller ancak saldırganlar şifreli dosyaları yine de kopyalayabilir veya aktarabilir. Anahtarı ya da parolayı daha sonra ele geçirirlerse veriler erişilebilir hale gelebilir.

Saldırganlar veri sızdırma sırasında tespitten nasıl kaçınır?

Saldırganlar genellikle meşru hizmetler üzerinden dosya yüklemek veya veriyi uzun bir süreye yayarak küçük parçalar halinde aktarmak gibi normal etkinliklere benzeyen yöntemler kullanır. Ayrıca, aktarımın içeriğini gizlemek için şifreli bağlantılar da kullanabilirler.